Что нужно предпринять с управленческой точки зрения прежде, чем браться за автоматизацию процессов в своем департаменте ИБ? Какие задачи по-прежнему прерогатива людей-профессионалов, а с какими поможет справится искусственный интеллект? На этом мероприятии мы будем подробно говорить о процессах и управлении, об изменениях в подходах в связи с цифровой трансформацией в компаниях, о типичных ошибках, связанных с оптимизацией процессов ИБ, и, наоборот, лучших практиках в этой области.

Сегодняшнее мероприятие ведет Ирина Зиновкина, директор по консалтингу компании InfoWatch. Она расскажет какие процессы нужно выстроить, чтобы построить корректную систему обеспечения защиты от утечек. При этом необходим процессный подход к ИБ.

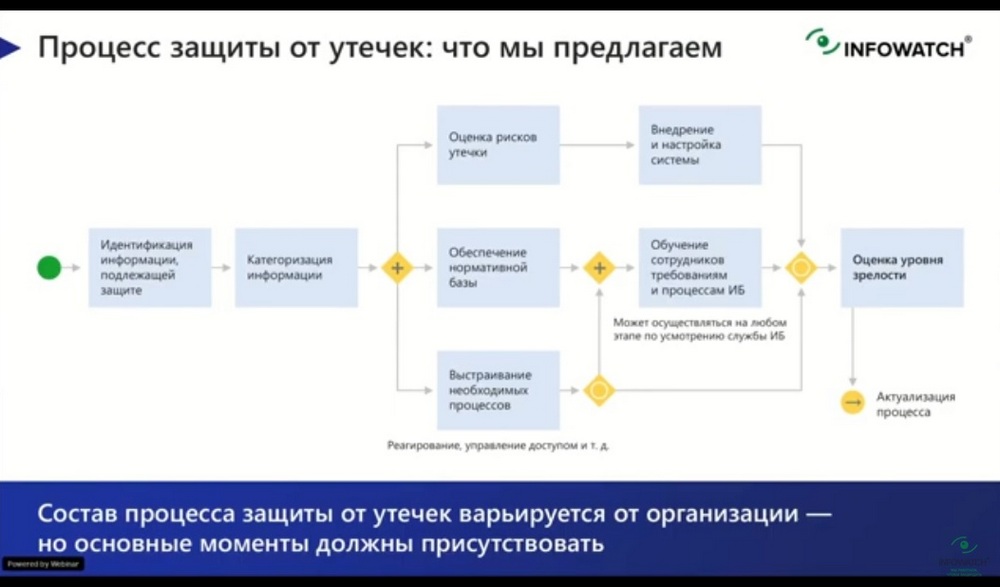

Процесс защиты от утечек в различных организациях может состоять абсолютно из разных элементов. На слайде изображено как это может выглядеть. Но есть то, что обязательно должно быть у всех.

Обследование информационных активов

Чтобы эффективно защищать, надо четко понимать что мы защищаем, для этого следует провести скрупулезное обследование информации, которая есть в бизнес-подразделениях, как что обрабатывается. Обычно результат этого обследования собирается в некий реестр информационных активов.

Обследование можно проводить несколькими путями: первый – очное либо онлайн интервью с представителями бизнес-подразделений. У них надо узнать, как они обрабатывают информацию, куда ее передают, где хранят. Это достаточно ресурсоемкий процесс, поэтому у представителей служб ИБ нет столько времени, людей сложно вытащить на интервью, все очень заняты. Кроме того, зачастую бизнес не всегда достаточно открыт для ИБ-сотрудников.

Второй метод – это опросные листы, этот метод более удобный, менее трудозатратный, он может проводится также и с группой сотрудников. Один может что-то забыть, второй – вспомнит, подхватит, напомнит. Ну и у сотрудников разных должностей могут быть разные функциональные задачи, и они более полно ответят на вопросы. Вы по этому опросному листу сможете представить примерную картину. В идеальном случае вы сможете с ходу заполнить реестр информационных активов, но, если вам вдруг что-то непонятно, вы с этим опросным лисом сможете вернуться и выстроить беседу более предметно. Это сокращает трудозатраты и помогает бизнесу корректнее ответить на вопросы.

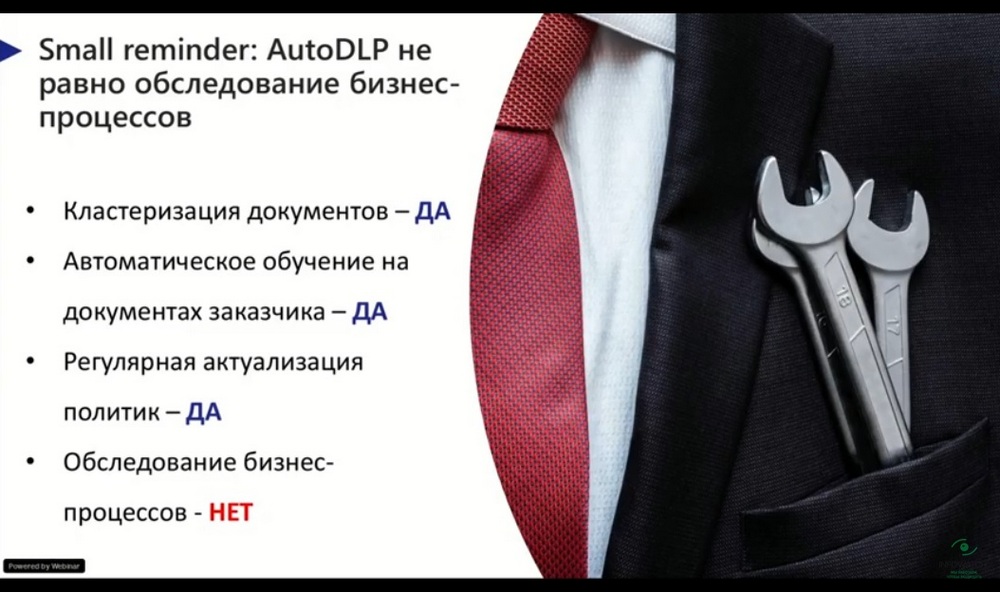

AutoDLP не идентично обследованию бизнес-процессов. Потому что модуль AutoDLP умеет много полезных вещей таких, как кластеризация документов, он умеет обучаться на документах заказчиков, он помогает регулярно актуализировать политики. Но при этом он не может заменить обследование бизнес-процессов. Он не понимает такие атрибуты, что и в какой период времени и куда должно передаваться. Потому что часто бывает, что какой-то документ, например, передается в строго определенное время, допустим, один раз в квартал, а все, что выходит за эти сроки - это уже инциденты ИБ. Именно поэтому AutoDLP является тут хорошим помощником в этом обследовании, хорошим инструментом для настройки политик, но заместить полноценно данное обследование бизнес-процессов он не сможет.

Категорирование информации - это процесс базовый. Есть некие категории, которые где-то задокументированы. Они могут называться по-разному: К-1, К-2, а могут C-1 (от слова confidentional), могут называться коммерческой тайной, персональными данными и т.д. Но категорирование информации это в принципе очень важно для того, чтобы люди понимали, как работать с той или иной информацией. Когда категории есть на бумаге - это хорошо, но зачастую случается, что люди неверно проставляют категорию, не понимают, к какой категории отнести информацию и не знают, как с ней правильно работать.

Когда мы дойдем до легитимности, то узнаем, что в судах бывает такая ситуация, когда сотрудник говорит, что он не знал, что данная информация относится к этой конкретной категории, а не к другой, он не знал, что с этой категорией нельзя так работать. Поэтому процесс категорирования должен быть выстроен максимально прозрачно.

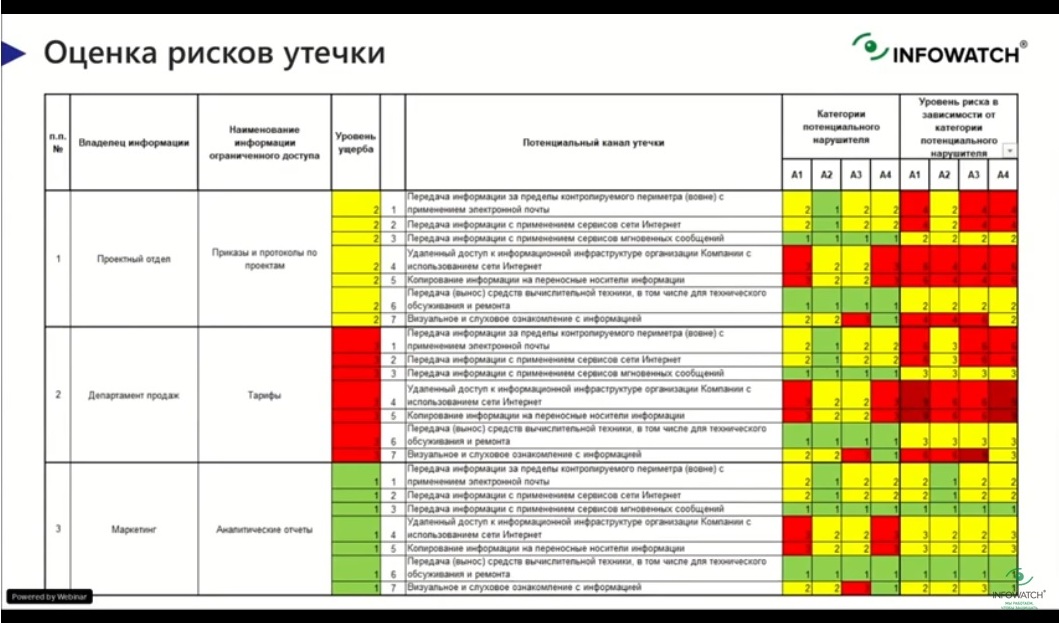

Оценка рисков

Об оценке рисков сейчас стало очень модно говорить. Это очень полезная вещь, особенно, когда речь идет про защиту от утечек. Рискоориентированный подход сильно сокращает трудозатраты и помогает сконцентрироваться на действительно важных вещах.

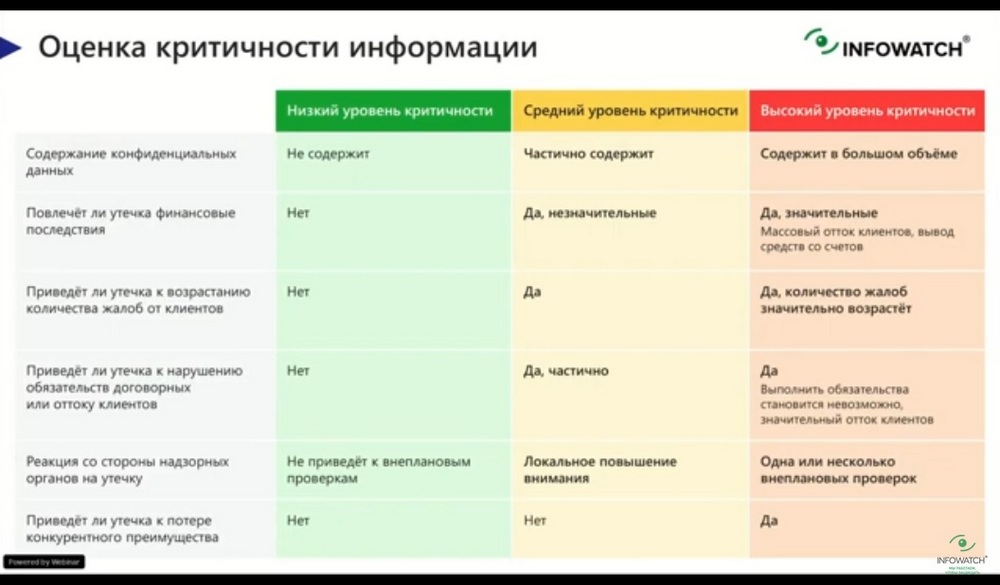

Что следует делать? Во-первых, следует оценить критичность той информации, которая была выявлена. Тут может быть два подхода: качественный и количественный. Качественный - это тогда, когда мы разделяем на некоторые уровни, например, 1, 2, 3... или по цветам: зеленый, желтый, красный. Критерии критичности тоже обычно выбираются в зависимости от того, что конкретно важно для данной организации. Часто проводят оценку критичности на первом этапе вместе с обследованием, т.е. во время интервью спрашивают, как бизнес оценивает критичность той информации, которую обрабатывают. Потому что люди, которые с ней работают, больше понимают, что именно может принести им ущерб. Правда случается, что люди бросаются из крайности в крайность. То они говорят, что у них вообще нет никакой критичной информации, несмотря на то, что они работают с базами персональных данных клиентов. И этот большой объем персональных данных они не считают критичным. Либо, наоборот, говорят о том, что у них нет некритичной информации, потому что считают, что, если у них обрабатывается некритичная информация, то это означает, что они плохо работают.

Если вести разговор о количественном подходе, когда информацию пытаются посчитать в деньгах. Это можно сделать, посчитать какой ущерб принесет потеря информации, но это очень трудозатратно.

Актуальная сценарии утечки находятся полностью на стороне ИБ и ИТ. Здесь нужно оценить какие нарушители к данным каналам имеют доступ и какие меры защиты к каждому каналу применены, какова вероятность утечки. На выходе получаем матрицу рисков.

Но сегодня на этом подробно останавливаться не будем. Оценка рисков, на самом деле, поможет не только безопасникам, но и поможет обосновать некоторые бюджеты на ИБ.

Представители бизнес-подразделений сразу видят какие активы у них реально критичны и видят каналы, по которым может произойти утечка конкретной информации.

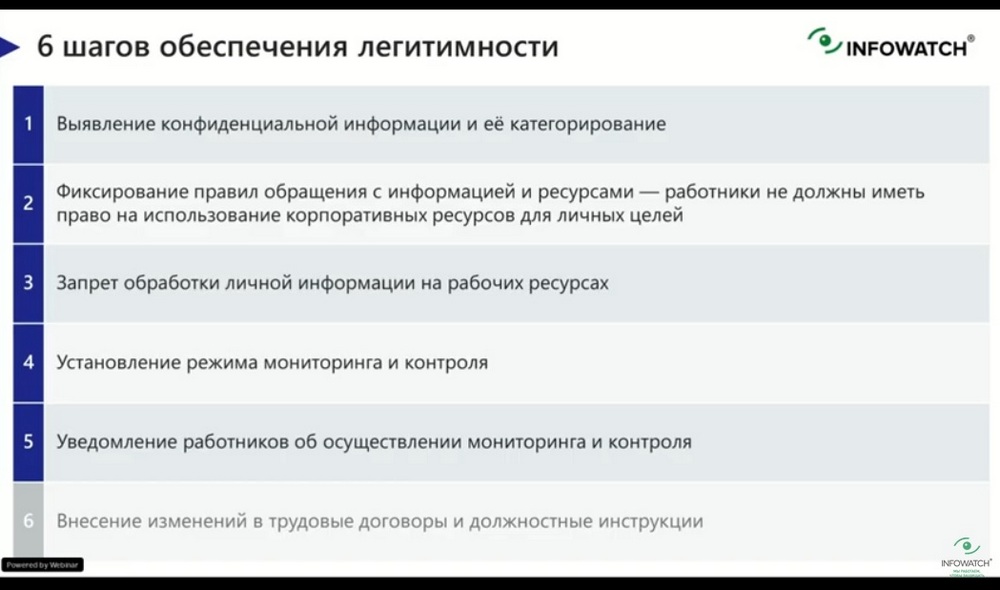

Обеспечение легитимности использования DLP

Легитимность – это то, с чем сталкивается практически любая организация, которая создает или использует DLP-систему. Судебная система такова, что мы не всегда может предсказать результат того или иного дела, даже если дела похожи. Два разных судьи не обязательно решат эти дела одинаково. Все зависит от множества факторов. Самые показательные примеры связаны с коммерческой тайной. Какой судья как решил – так и будет. Это касается и грифования. Легитимность в контексте DLP – это то, на что следует обращать особое внимание.

Если вы ставите DLP-систему в тайне от пользователей, если человек провинится, то всегда можно найти за что сотрудника можно уволить. Скорее всего люди все равно узнают о DLP-системе, при этом эмоциональный фон изменится значительно в худшую сторону. Это еще больше испортит отношения бизнеса с ИБ. Им не будет понятно для чего за ними следят, что является целью мониторинга. Это не освобождает вас от ответственности за нарушение конституционных прав. Для того, чтобы у нас все было правильно и корректно необходимо все правильно зафиксировать, правильно составить всю документацию.

Чтобы обеспечить легитимность, так же следует запретить отработку личной информации на рабочих ресурсах. Если вы это официально не запретите, то и мониторинг становится не совсем законным. Если сотрудник на свой страх и риск продолжает такую обработку, то совет – не на всякий случай использовать подобные инциденты в судах.

Что касается установления режима мониторинга и контроля, то это самый легко выполнимый пункт.

Раньше множество судебных дел касалось увольнения сотрудника, который затем шел в суд за восстановлением. Теперь нарастает число дел, касаемых привлечений за разглашение коммерческой тайны. Теперь не работник является инициатором судебного заседания, а компания.

Разработка необходимых подпроцессов

В системе защиты от утечек должны быть разработаны необходимые подпроцессы.

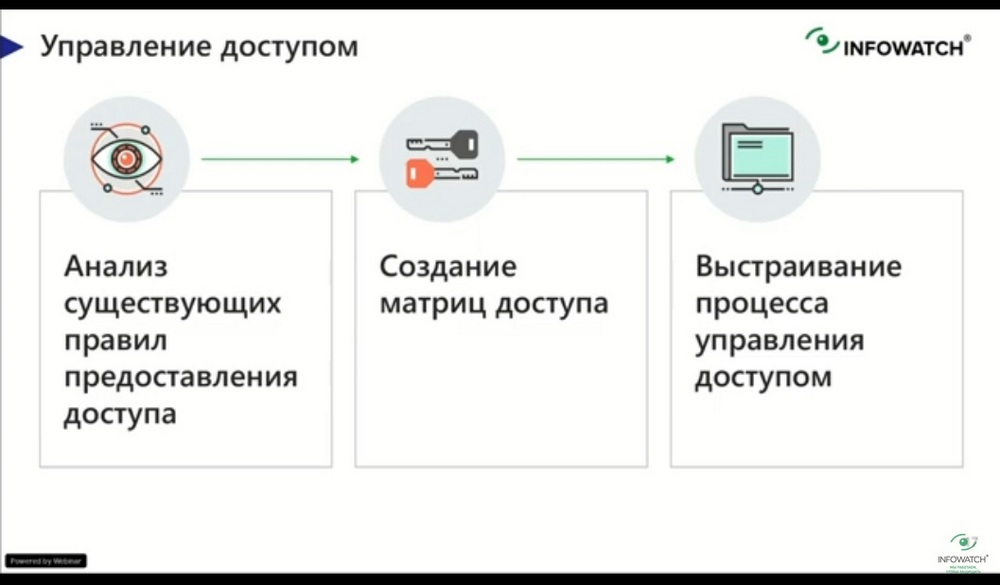

Управление доступом – это один из базовых ИБ-процессов, всем известно как здесь все должно быть выстроено. Когда речь идет про защиту от утечек, данный процесс должен быть выстроен максимально корректно.

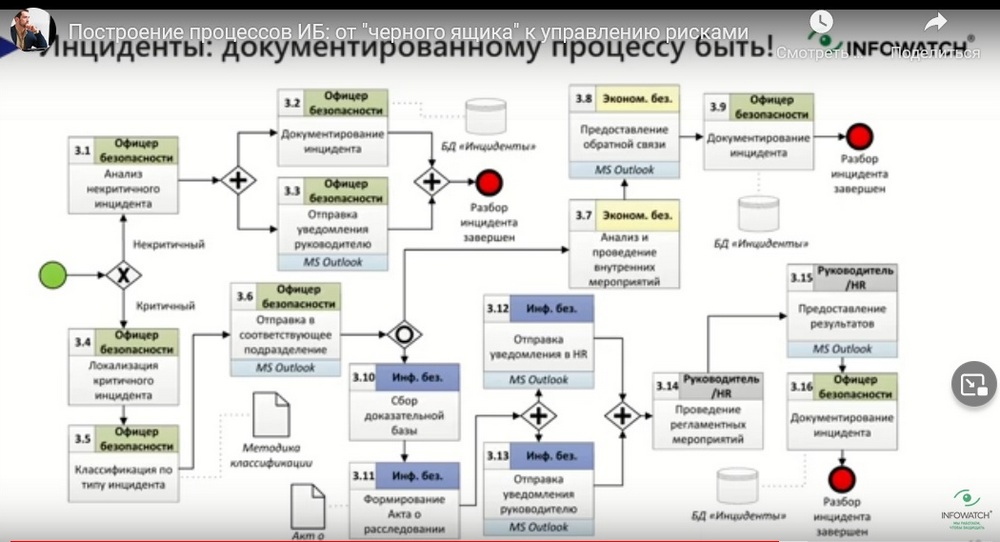

Регламенты и расследование инцидентов, но тот путь, по которому идет инцидент, связанный с утечками, он немного другой, нежели инциденты с ИБ. Поэтому его стоит документировать, поскольку у нас всегда есть некие обязательства, в том числе судебные. Мы должны оперативно расследовать инциденты, при этом всё должно быть правильно оформлено. Суд в первую очередь смотрит, как у вас оформлено служебное расследование, есть ли все документы, подписи, в какой срок вы запросили объяснительны записки. Правильно должны быть разграничены права между подразделениями, чтобы каждое отвечало за свою сферу деятельности, когда речь идет об утечках, то в процессе участвуют не только сотрудники ИБ-подразделения, но и кадры, а также экономическая и внутренняя безопасность, юристы и другие службы.