Будем вместе с Александром Коробко, руководителем направления InfoWatch Employee Monitoring, разбираться, зачем ИБ-шнику вообще погружаться в тему вовлеченности и эффективности, и какие показатели анализировать. Обсуждение будет практическим, с примерами из систем Employee monitoring и DLP.

Сегодня буду рассматриваться следующие вопросы.

В данном случае стоит задача максимально точно оценивать эффективность сотрудников, их вовлеченность, при том, что всё всё больше переходит в цифру, остается всё меньше человеческого общения.

Вы наверняка слышали о событии, информация о котором изображена на представленном выше слайде. Компания Barclays – один из крупнейших финансовых конгломератов в Англии занялась мониторингом действий своих сотрудников. Совсем недавно была публикация, в которой давались советы как работая удаленно одновременно работать на несколько работодателей.

На этом фоне очень хорошо смотрится задача, как увеличить вовлеченность сотрудников, как сделать так, чтобы они больше занимались именно рабочими задачами. Компании это делают по-разному. Кто-то использует для этого физические датчики, как Amazon, когда они отслеживают перемещение сотрудников и делают это не для того, чтобы сократить сотруднику зарплату, а для того чтобы понять сможет ли он потянуть еще несколько задач, которые планировали на него повесить. Эти публикации обсуждаются в широких кругах общественности.

Мы хотим рассмотреть на эту проблему с точки зрения информационной безопасности. Мы, как вендор, разрабатываем ПО, которое предназначено для мониторинга рабочих мест. Мы видим, что ИБ-инструменты, предназначенные для предотвращения утечек и расследования инцидентов, помогают получить больше данных в плане вовлеченности сотрудников.

Департамент ИБ выполняет не только функции «большого брата». В эпоху цифровизации потенциал этого подразделения возрастает многократно, сейчас практически вся информация проходит через каналы информационного обмена ИБ, значит это ценная аналитическая информация для бизнеса.

Выводы ИБ подразделения могут быть разными: скажем, сотрудники стали больше перерабатывать, они используют установленные некорпоративные продукты, может им сложно перейти на новые релизы, они не используют новые информационные системы. Надо разобраться почему это происходит. Может где-то недостаточно налажены бизнес-процессы, может сотрудники саботируют какие-то моменты. Эта информация уже не носит вероятностный характер, она зачастую может быть использована бизнесом при принятии управленческих решений. Такая аналитика есть в решениях ИБ.

Не всегда такой диалог инициирует сам бизнес. Иногда ИБ-специалисту надо стать драйвером этих изменений, стать консультантом на стороне бизнеса. Цифровая трансформация ставит новые вызовы.

Эти вопросы возникают со стороны различных смежных подразделений. Многие специалисты HR стали работать удаленно, им стало сложнее измерять вовлеченность сотрудников, живого общения стало много меньше, спросить от этом удаленно практически невозможно. Нужно понять с кем теперь сотрудники коммуницируют.

С точки зрения линейного руководства, это скорее вопрос о том, чем заняты мои сотрудники, все сложнее теперь отследить это визуально.

С точки зрения IT-подразделения, цифровая трансформация подразумевает появление новых бизнес-процессов, новых информационных систем, новых корпоративных мессенджеров, новой видеоконференцсвязи. А насколько все это работоспособно? Насколько этим сотрудники пользуются? Хватает ли лицензий, какие пики, сколько по времени этим люди пользуются?

Такая информация для IT-подразделения позволяет сократить расходы, а где-то понять, что имеются узкие звенья. Или понять, почему сотрудники не переходят на новые инструменты, которые айтишки им предлагают.

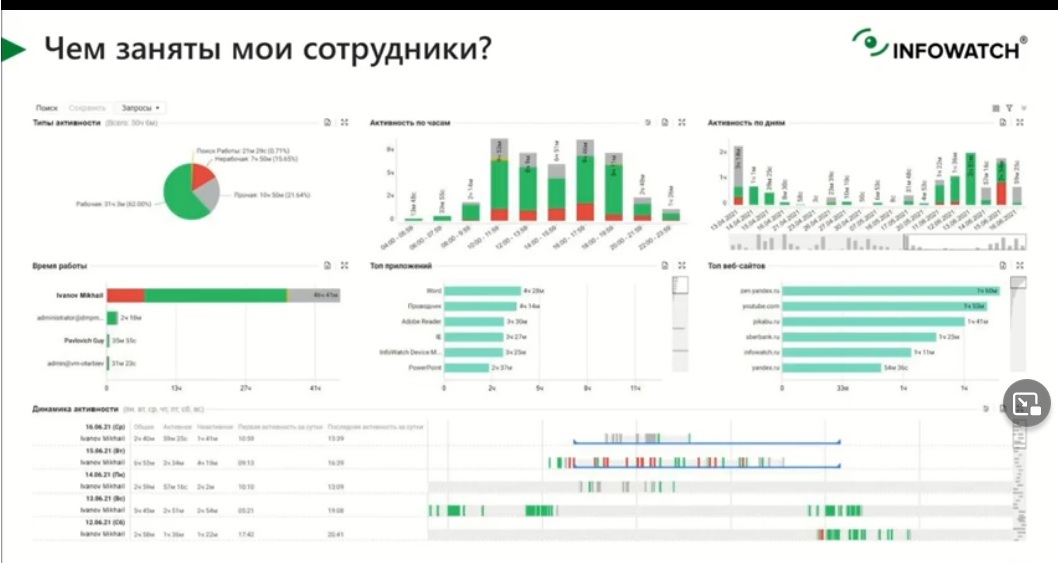

У InfoWatch есть решения класса Employee Monitoring. Оно зачастую выходит на первый план, когда речь идет о том, чем заняты сотрудники, какой характер носит их активность. Этот программный продукт по полочкам разложит руководителю то, чем занят его сотрудник за отчетный период: неделю, месяц, квартал, год. В конечном итоге вы получите статистику о том, что 70% времени ваш сотрудник или ваше подразделение, или ваша компания в целом занимались рабочими обязанностями и остальное время будет раскидано на какую-то нерабочую, возможно даже подозрительную активность.

В зависимости от того, как вы сами раскрасите данные. Это могут быть самые разные сценарии, с самой разной спецификой. Но в основном это рабочая и нерабочая активность. Вот в таком срезе статистику можно быстро получить на длительном промежутке времени. Помимо этого, можно посмотреть, что находилось внутри. Т.е., если мы говорим про нерабочие инструменты, то что это были за инструменты, почему они использовались и как долго, кем они используются сейчас? Сотруднику такой класс решений помогает избавиться от необходимости вести самостоятельную отчетность. Это очень трудоемкая задача. В конечном итоге многие сотрудники в такой ситуации приходят к тому, что эти экселевские таблички заполняют в конце недели, периодически забывая какие-то показатели и давая не такую точную статистику, какую могла бы дать автоматизированная система.

Для ИТ-подразделений это ответ вопрос о том, какие ресурсы в организации используются, и действительно ли они те, которые выдаются сотрудникам? Есть ли какое-то теневое ИТ, не доверенные приложения и ресурсы, которые может быть используются в силу того, что нет должного ограничения в правах, либо где-то есть сговор с айтишником, который по доброте душевной сделал дырку на файерволе и открыл доступ к Facebook. С точки зрения специалиста ИБ это решение традиционно используется для того, чтобы выявить детали при расследовании инцидентов, показать умысел или непричастность. Когда мы говорим утечке информации, то зачастую в DLP-системе мы видим факт того, что утечка совершилась, либо ее предотвратили, заблокировав флэшку, либо отправку по почте. Но часто нам необходимо понять, что предшествовало этому событию. Например, сотрудник ищет soft, который позволяет зашифровать ценный документ, он скачивает этот soft и устанавливает его. Использует его, он вводит пароль, и мы знаем, какой это пароль, и т.о. можем полностью расследовать инцидент ИБ.

Если говорить о Employee Monitoring, то на первый план выходит статистика. Это решение позволяет классифицировать все ресурсы, все приложения активности в различных срезах. Т.е. можно сказать, какие ресурсы, какие категории относятся к рабочим или нерабочим, к подозрительным или просто никак не классифицировать, и разбираться с этим позже. И в различных срезах можно эту информацию предоставить руководителю компании или линейному руководителю, или HR-специалисту, либо какому-то смежному подразделению. Мы ориентируемся в первую очередь на web-ресурсы. Речь не идет о 100%-ной эффективности, но точно известно, что данный сотрудник непосредственно выполнял рабочую задачу. Но все-таки это верхнеуровневый срез, с которым дальше может работать руководитель. Если это действительно рабочая деятельность в браузере Chrome на ресурсе Traker, то есть возможность посмотреть, какие тикеры использовал работник, и действительно ли они относились к рабочим задачам, которые поставил перед этим исполнителем руководитель.

Также для линейного руководителя в условиях удаленной работы это дает возможность понять, сколько времени его сотрудники работают. Во сколько начинается их рабочий день, когда они бездействуют, каков характер их активности. Чем они заняты в течение дня: рабочими делами, или же нет, когда они заканчивают, и как это соотносится с их рабочим расписанием.

За последний год многие, кто пошел на удаленку, немножко «спустили» свое рабочее расписание. И я говорю не о тех людях, которые должны были приходить в 10.00, а теперь стали приходить в 12.00. Я о тех, кто стал вставать пораньше, чтобы побольше поработать и попозже закончить. Действительно ли это вызвано производственной необходимостью, или же это сотрудники, которые в новых условиях, либо в процессе все ускоряющейся цифровой трансформации все больше и больше задач берут на себя и они просто вынуждены перерабатывать. И соответственно, это возможность для HR и для бухгалтерии или для смежных подразделений обосновать расширение штата, либо дополнительное премирование тех сотрудников, которые так работают.

Следующий момент, на который надо обратить внимание, и который помогаем показать конкретные события. Статистика - это одно, но она вся строится на конкретных событиях. Мы в системе под событиями подразумеваем использование ресурсов, приложений, текстов, какой-то поиск. И все это можно детально показать в системе. Если вы рассматриваете 8-ми часовое событие работы, что вы конкретно там можете посмотреть: название вкладки - как правило там можно увидеть либо название организации, либо карточку клиента, с которой работает сотрудник. Вы всегда можете понять, что это действительно рабочая обязанность. И это, скорее всего, проект, который поручен сотруднику. Либо увидеть, что это не тот проект, и тогда провести беседу, и выяснить почему сотрудник работает над какими-то другими проектами.

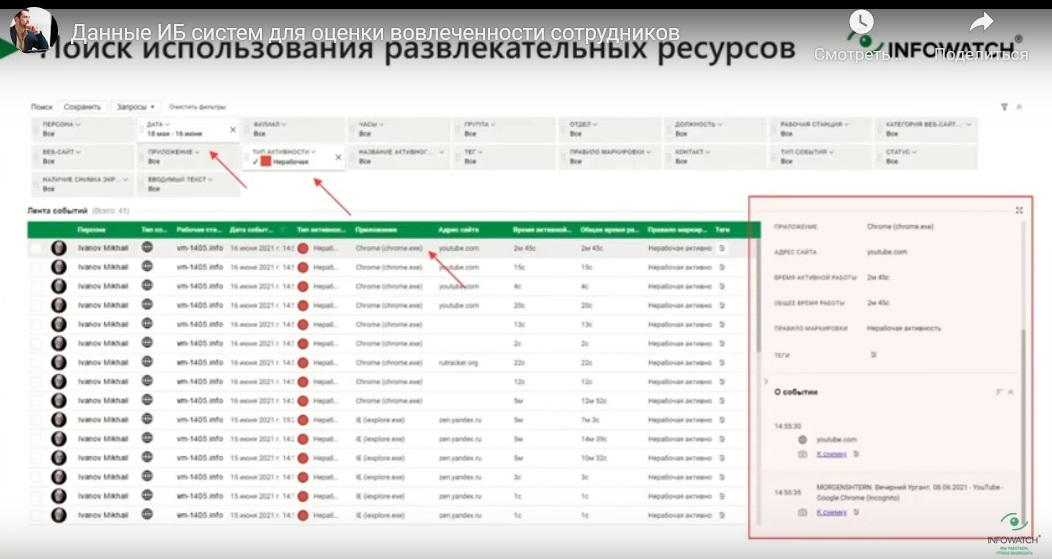

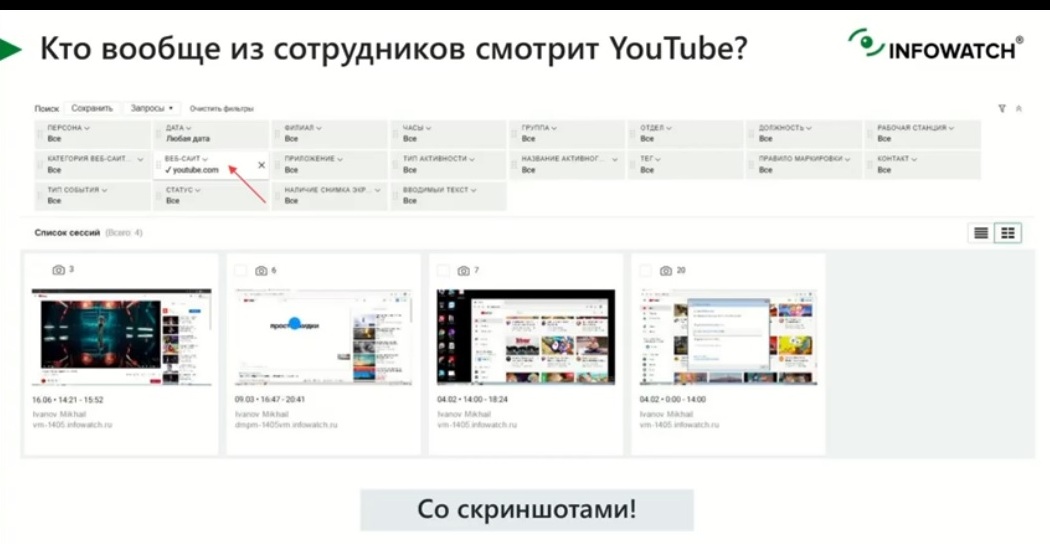

Кроме рабочих ресурсов можно показать и нерабочие ресурсы. Если мы выбираем другой тип активности, в нашей системе сразу можно показать события, когда сотрудник, например, использовал YouTube.

Это можно сделать либо по типу активности, либо по конкретному ресурсу. И наглядно показать, что это не просто ресурс, на котором якобы сотрудник обучался тому, как сделать работу лучше, а это на самом деле YouTube со скриншотами, которые раскрывают чем занимался сотрудник. Это потрясающе работает в рамках профилактической работы с сотрудниками, когда наглядно видно, чем занимался сотрудник на своей рабочей станции.

Существуют и экзотические сценарии, которые, к сожалению, иногда возникают. Это сценарии, которые связаны с откровенным саботажем, с низкой вовлеченностью или обидой, либо какими-то фактами корпоративной борьбы, когда сотрудник почему-то говорит, что он об этой задаче ничего не знал, никаких писем не видел.

Опять же в условиях, когда назначение задач происходит через автоматизированные системы и удаленно, за этим нужно следить. Одно дело, если эта задача ставится перед сотрудником вживую, другое дело, когда эта задача делегируется по удаленке, по почте. Тут всегда можно получить обратную связь. И ситуация, когда сотрудник говорит, что не был ознакомлен с письмом, никаких писем не получал, не открывал. Они тоже могут быть видны в системе Employee Monitoring. Мы, в частности, показываем события приложения Outlook. У сотрудника конкретное письмо с конкретной темой, видно что он открывал его 2 минуты, читал его и ознакомлен с ним. Поиск в том числе по теме письма возможен в системе. Я думаю. что это достаточно быстро работает и помогает делать подобного рода проверки.

ИТ-подразделение интересует теневое ИТ, им нужно понять, почему сотрудники используют нелицензионное ПО, и есть ли такие факты. Если сотрудникам в новых условиях предоставили корпоративное средство видеоконференцсвязи, то почему они по-прежнему используют какой-то Google. Почему звонят через Telegram? Это им неудобно? У них проблемы с аппаратной частью? Они не ознакомились с инструкцией? Они не прочитали письма, которые им посылали? И имеет ли тогда смысл тратиться на эту лицензию? Это вопрос, на который можно попытаться ответить, и этим помочь ИТ-подразделению.

ИТ-подразделение, имея возможность посмотреть, чем реально пользуются сотрудники на рабочих местах, могут сэкономить. Если файлы или ресурсы, на которые люди давно не ходят, то может быть не стоит держать под них такие мощные сервера и полки под хранение, которые никогда не забьются информацией.

Может быть стоит это отнести к информационной системе, которая вот-вот рухнет? Теневое ИТ - это не всегда приложения, которые используют, но о которых мы не знаем. Это иногда просто не доверенные приложения, их наличие также можно отследить. И в основном, это работа специалистов ИБ- и ИТ-отделов. Если такие ресурсы есть, то, возможно, где-то не досмотрели ограничения в правах, где-то не до конца настроили политики, где-то политики недостаточно актуальные на файерволах или в групповых политиках. И может быть имеет смысл с этим побороться. Но чтобы это делать, нужно хотя бы увидеть такие ресурсы, кто ими пользуется, и вообще, как часто это происходит.

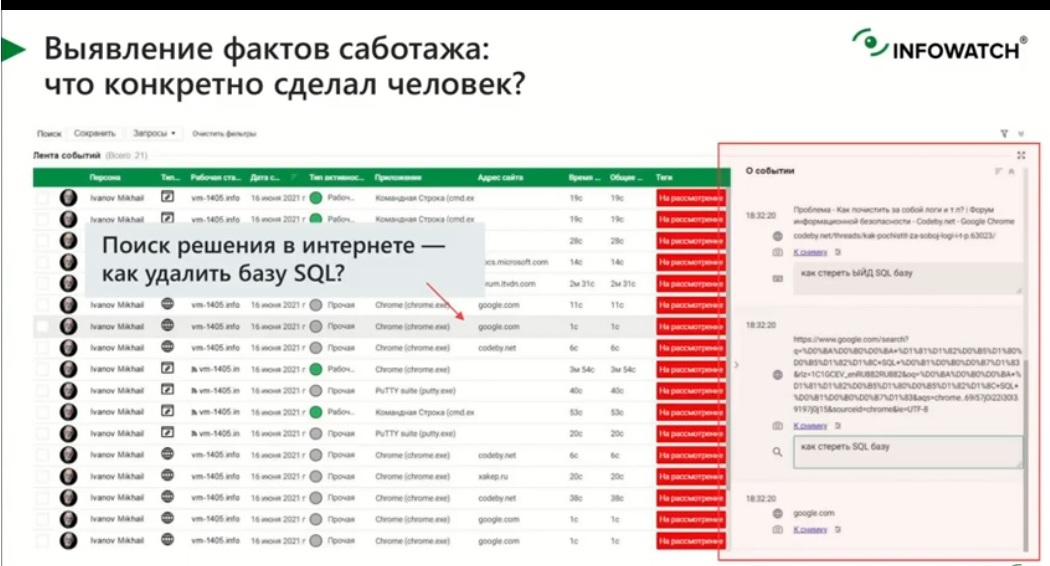

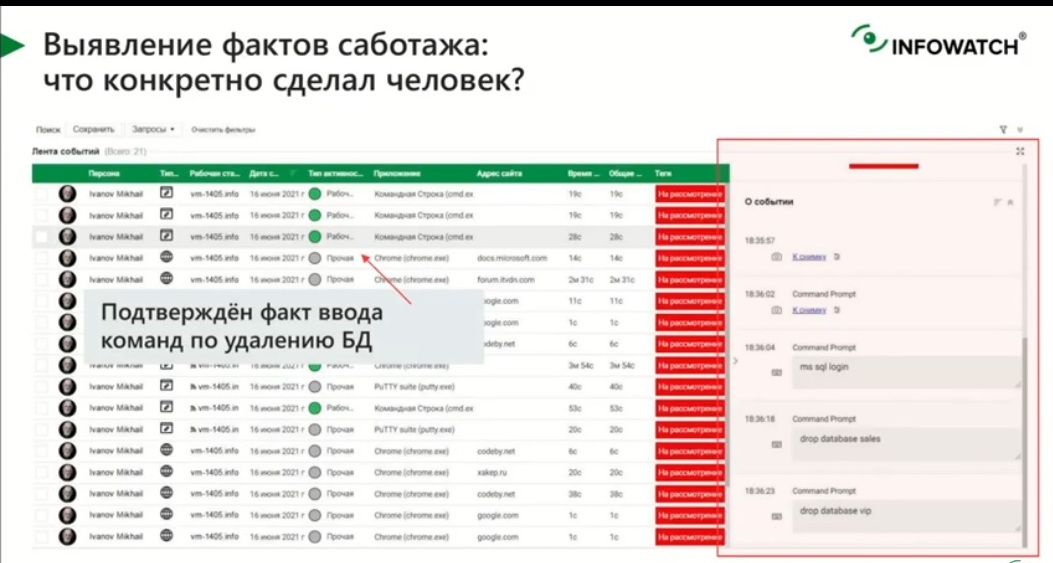

Цифр и текста может быть недостаточно, но есть скриншоты, их тоже собирают и показывают. Но факты, связанные с безопасностью, здесь уже речь не про утечку информации, а именно про порчу информации или информационных активов. Когда сотрудник обижается на организацию, то прежде, чем уволиться, он зачастую решает подтереть базу SQL с которой работают в организации. Он сначала ищет зловредные команды, как эту базу стереть.

Это видно на screenshot, а дальше он эти команды вводит с помощью командной строки или из соответствующего инструмента администрирования.

Мысль человека, определенные действия, которые он делает, его определенная локальная рабочая активность. Сотрудников таких в компании может быть 100 человек, а может быть 10 тысяч. Как понять контекст коммуникаций, контекст взаимодействия? Как от локальной истории перейти к истории масштабной? Это, пожалуй, очень важный вопрос. Потому что историю с вовлеченностью сотрудников можно рассмотреть от лица самого сотрудника, но иногда на эту же историю можно посмотреть со стороны. И увидеть в коммуникации другие проявления. Потому что коммуникации - это обоюдные истории. Они могут быть как-то окрашены. Важно, с кем эти коммуникации происходят, насколько часто, и когда.

DLP-система прекрасно работает с почтовым архивом, с прокси-серверами. Она достаточно просто интегрируется в сеть. Можно агентов не использовать, но от этого точность будет несколько ниже.

Что мы можем получить из почты или из интернет-коммуникаций, если производится интеграция с Proxy, здесь информацию собирает DLP-система. Если есть агенты, то ее собирается чуть больше. Этот сбор осуществляется для того, чтобы получить картину как бы "сверху". У компании InfoWatch есть специальный инструмент InfoWatch Vision. Он традиционно использовался в связке с DLP-системой и использовался специалистами ИБ для того, чтобы быстрее раскручивать инцидент. Но когда в DLP-системе миллионы событий, и не все они носят характер высокого класса нарушений, то нужно быстро их разобрать, посмотреть на картину "сверху", понять в каких точках этих нарушений больше. Т.е. выделить какие-то ключевые топы и там посмотреть, что происходит. И понять, есть ли где-то серая зона, на которую мы раньше не смотрели, и где может оказаться вдруг много событий. (27:45)

InfoWatch Vision сегодня оброс несколько бОльшими возможностями, чем просто работа с инцидентами и их расследованиями. Сегодня такой инструмент позволяет оценивать коммуникации сотрудников внутри организации, отслеживать их в динамике. Мы можем посмотреть, как коммуникация отделов выглядела раньше, например, до пандемии и ухода на удаленку, и как она выглядит сейчас. Коммуникации изменились. Есть ли коммуникации с внешними контрагентами, которых не должно быть? Есть ли коммуникации с уволенными сотрудниками, через какие каналы она происходит и в какой характер она окрашена?

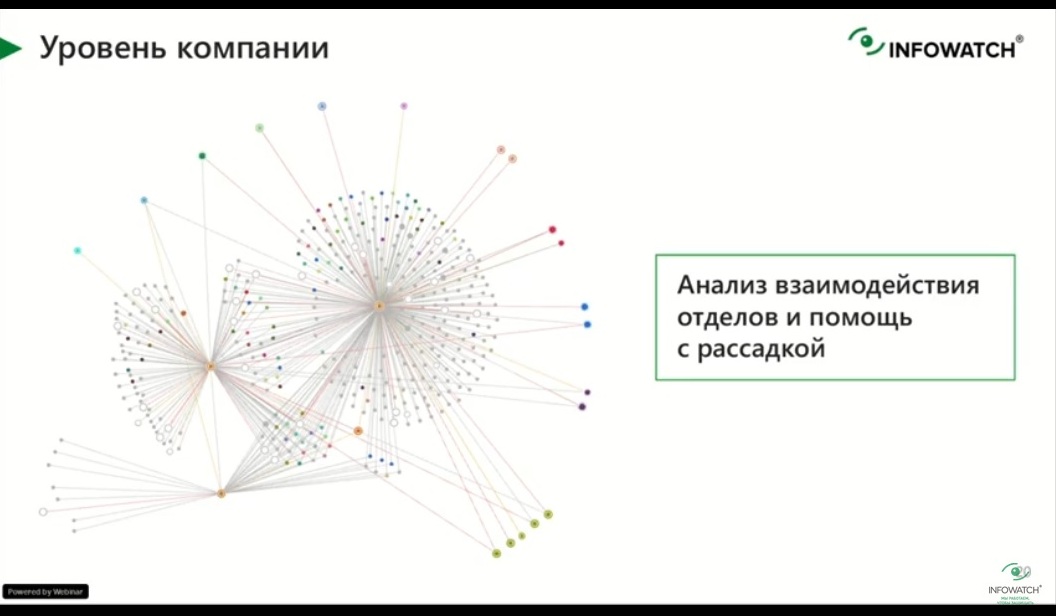

Если говорить про конкретные примеры, то мы в первую очередь смотрим на уровень компании. На слайде реальная картинка из интерфейса. Это часть интерфейса оператора связи, который традиционно использовался для построения карты путешествия документов, когда документ вытекает из организации. То теперь мы можем использовать это несколько шире. Смотреть не только на утечку документов, но и на сообщения, на коммуникации отделов и сотрудников друг с другом.