На этом мероприятии мы подробно рассмотрим причины добавления гостевых услуг, а также типичные требования и практики по дизайну для гостевой сети, начиная от простого гостевого доступа и услуг на основе местоположения и заканчивая комплексными бизнес-данными. Мы расскажем как создать интеллектуальную, масштабируемую, безопасную и управляемую клиентами сеть.

Григорий Куликов, системный инженер компании Extreme Networks начал разговор о монетизации сети, в частности о монетизации Wi-Fi-сети, подразумевая монетизацию гостевого доступа.

Сегодня в программе мероприятия: почему для заказчиков важно гостевое подключение, гостевой Wi-Fi, типичные требования к гостевому Wi-Fi, как осуществить сложные и простые гостевые подключения, говорим о location-based сервисах и анализе их поведения. В заключении – общие советы, что лучше использовать, а что использовать не следует, какие подводные камни могут встретиться на пути развертывания гостевого подключения.

Зачем и кому нужно давать гостевой доступ

Если рассматривать востребованность отелей и конференц-залов в гостевом доступе, то там без Wi-Fi уже не обойтись, многие путешественники приезжают из-за границы, для них роуминг весьма дорог, поэтому они будут в основном селиться в отель с хорошим вайфаем.

И второй, совсем не очевидный тренд: сейчас иностранные путешественники уже не смотрят IP-телевидение в своих номерах, а все больше уходят в онлайн. Они хотят посмотреть сериалы через Netflix и YouTube. Естественно, они это делают через гостевое подключение, поэтому требования к качеству такой связи возрастает в разы. Оно также полезно и для вертикальных рынков, скажем, ретейл, банально, чтобы привлечь больше покупателей. Второй немаловажный момент таких подключений, это то что теперь владелец организации имеет некую аналитику поведения покупателей в его магазине, что очень полезно с точки зрения бизнеса. Обычным корпоративным клиентам это полезно, поскольку в офисы приходят коллеги, бизнес-партнеры, заказчики и им также нужен доступ.

Качественное подключение нужно еще и потому, что «Интернет следит за вами», он пестрит рейтинговыми сайтами и если в каком-то отеле будет плохой Wi-Fi, то через несколько часов об этом уже будет известно на таких сайтах, которые весьма популярны среди туристов, например, TripAdvisor.

Варианты подключения гостевого Wi-Fi

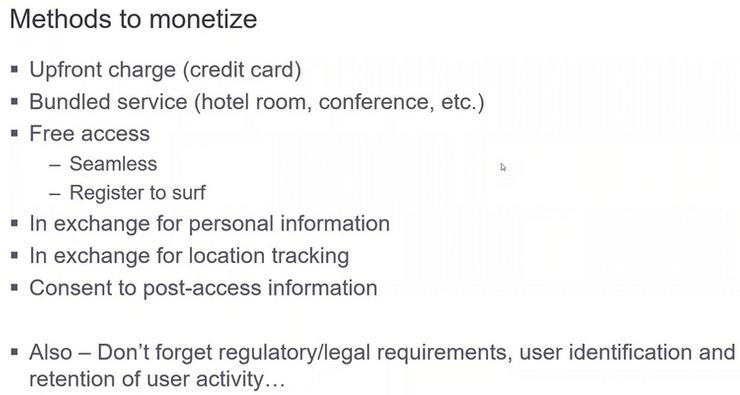

Методы монетизации можно разделить на два больших блока.

Первый блок пререгистрации, здесь вы от пользователя получаете что-то, до того как он получит сервис Wi-Fi, например, он должен внести номер кредитной карты и заплатить за час пользования сервисом. Второй блок пострегистрации, в этом случае вы получаете что-то от пользователя после того, как подключили его к Сети. И это не обязательно деньги, иногда это информация полезная вашему бизнесу.

Далее на слайде представлен раcширенный список от Upfront charge: пользователю нужно ввести данные своей кредитной карты, после чего он получает доступ к Сети или сервисам. Второй способ – это простейший Bundled sevice, когда в отелях сдают конференц-комнаты, переговорные или залы, обычно в комплекте идет бесплатный вайфай. Бывает просто свободный доступ (free access), т.е. без пароля, это используется на больших форумах для повышения лояльности пришедших людей. Другой вариант – предоставление сервиса взамен некой персональной информации, например, электронной почты или адреса для рассылки почтовой корреспонденции. Можно предоставлять сервис в обмен на разрешение анализировать движение пользователя по площадке (location trecking) или в обмен на разрешение посылать ему по почте рекламно-маркетинговую информацию. Это все не монетизируется напрямую, но вы получаете необходимую информацию о пользователе.

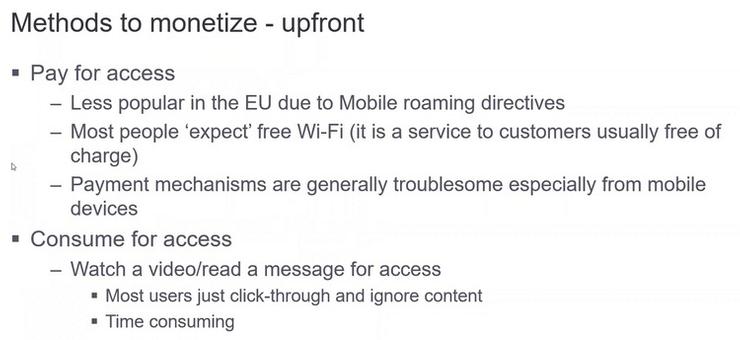

Однако со временем первый метод введения данных кредитной карты перестал быть достаточно распространенным. Во-первых, доступ 3G и 4G с мобильных телефонов стал не таким дорогим, поэтому иногда дешевле что-то скачать или проверить почту через мобильный телефон, нежели подключаться к платной сети. А, во-вторых, многие уже ожидают, что в отелях и ресторанах им предоставят бесплатный вайфай.

И другой метод, когда вы получаете от пользователя что-то, перед тем как дать ему сервис, это просмотр рекламы. Это достаточно сложно реализовать, чтобы пользователь не нашел кнопку «игнорировать видео». Такие методы используются, но они не очень популярны.

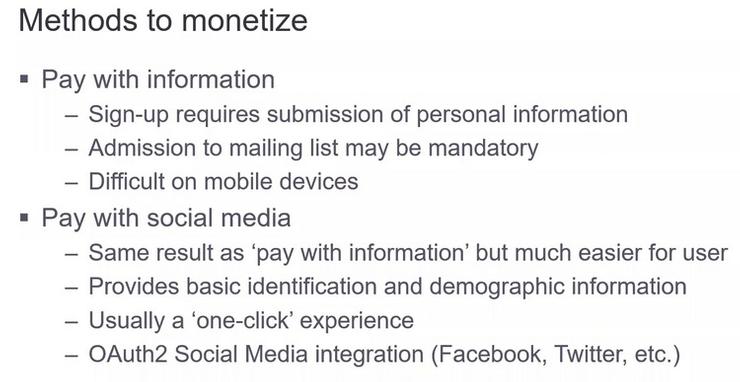

Сейчас на пике популярности те методы, когда пользователи расплачиваются информацией. Сейчас во многих таких бесплатных включениях пользователь может авторизоваться при помощи какой-нибудь социальной сети, что дает возможность о нем узнать много больше, такую информацию о покупателе часто требуют отделы маркетинга ретейлеров. Технически это реализуется достаточно просто, для этого есть специальные механизмы интеграции и авторизации через Facebook, Twitter, Google и т.д.

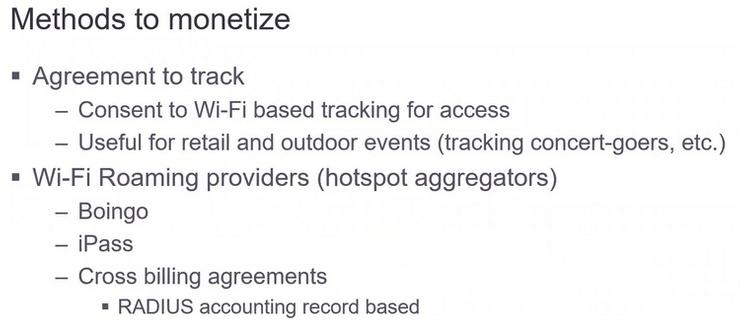

В ретейле популярен анализ поведения клиента на площадке магазина, в момент подключения пользователь должен согласиться с тем, что сейчас его поведение будет анализироваться за что он получает бесплатный вайфай.

Также существуют hotspot aggregators, скажем, Boingo и iPass, это международные компании, которые продают логин и пароль пользователя, и он с ними может подключаться по всему миру практически к любой вайфай-точке, которая входит в этот агрегатор. С этими данными можно подключиться к Wi-Fi в любом аэропорту мира, имея единственный логин и пароль. Если у Вас есть большая Wi-Fi-сеть, есть возможность вступить в эту агрегацию и Вам Boingo и iPass будут перечислять деньги за то, что к вашему Wi-Fi подключаются пользователи.

Иногда бывают такие ситуации, когда бесплатный доступ бывает обеспечить достаточно проблематично. В корпорациях иногда требуют интеграции с outlook, когда создается какое-то событие в outlook, например, встреча и туда приглашают участников. Можно сделать чтобы в момент подключения участникам встречи будут разосланы логины и пароли для подключения к гостевому вайфаю. Часто требуется одновременно подключение нескольких сотен, а может и тысяч пользователей, важно чтобы система поддерживала такую возможность.

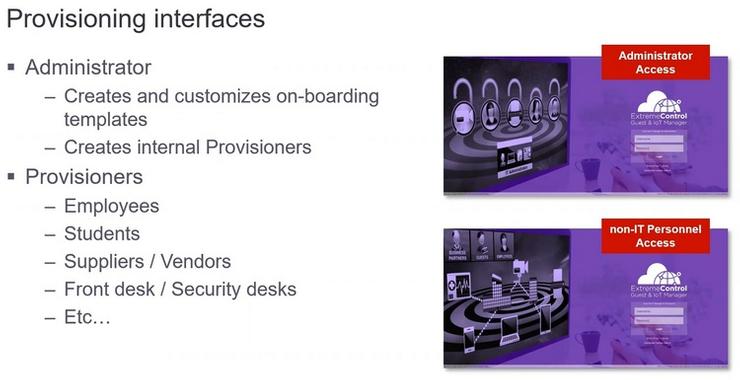

Во многих решениях по гостевому доступу есть два интерфейса. Первый – это привычный администраторский доступ, здесь он настраивает правила подключения и дает права пользователям в сети. Второй интерфейс – так называемый Provisioners, он для тех людей, которые будут создавать временные учетки для гостей, это должен быть не обученный ИТ-персонал, это может быть охранник. У него появляется упрощенная страничка, в которой он может создать временный логин и пароль для нового гостя. Во всех системах авторизации гостевых подключений есть два озвученный выше интерфейса.

Одна из полезных вещей в системах гостевых авторизаций – это Walled Garden, которая прежде чем пользователь авторизуется на сайте, ему разрешается работать с какими-то внутренними ресурсами, обычно это white-list внутренних URLs. Пришедшие в отель гости могут посмотреть цены на номера и сервисы, а в ресторан – ознакомиться с меню. Для этого не обязательно авторизовываться, достаточно быть подключенным к беспроводке.

Локализация абонентов

Что дает отслеживание перемещения пользователей по площадке?

Получаемая информация: сколько человек было на площадке, сколько прошло мимо, сколько зашло внутрь, как они перемещались по площадке, сколько человек перешло из зоны А в зону Б, сколько прошло обратно, то же в процентах… Можно оценить количество пользователей на один квадратный метр, оценить правильно ли создана расстановка стендов, сколько конкретно времени пользователь провел в той или иной зоне магазина. Можно проанализировать траекторию, по которой в основном ходят покупатели. Это полезно не только в магазинах, но и в отелях, да и в офисных пространствах, чтобы понять, правильно ли сделано распределение мест сотрудников с точки зрения социальной инженерии.

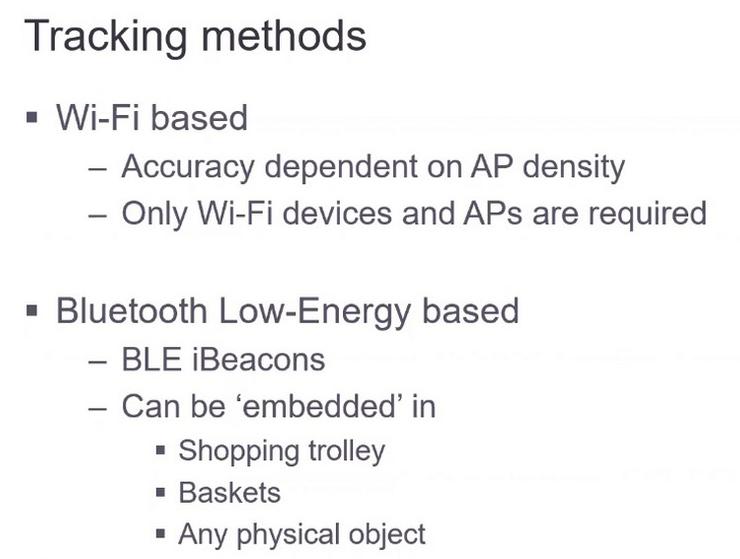

Отследить передвижение пользователей можно несколькими способами. Первый механизм – исключительно вайфай по точкам доступа и вайфай-клиентам, важно, чтобы у клиента Wi-Fi просто был включен. Второй способ – это триангуляция по Bluetooth

Low-Energy, это небольшие устройства размером со спичечную коробку с батарейками – BLE iBeacons, которые работают автономно несколько лет. Здесь с помощью Bluetooth-меток можно сделать четкую триангуляцию с точность плюс-минус один метр, а с Wi-Fi погрешность составит 3-5 метров. Это зависит от того насколько плотно расставлены точки, если их поставить, скажем, через метр, погрешность составит несколько сантиметров, но это будет дорого для заказчика. Кроме того, BLE iBeacons можно «прикрутить» к любому движущемуся предмету и отслеживать не пользователей, а физические объекты, что полезно на заводах и в медицине.

Как это работает

Точки доступа через специальный программный интерфейс банально отсылают информацию каких клиентов они видят и с какой мощностью сигнал они получают. Таким образом мы можем в режиме реального времени посмотреть где сейчас эти клиенты находятся, в какой зоне их больше.

А чтобы посмотреть сколько их было в этой зоне вчера, тут нужна внешняя система, которая бы эту статистику собирала с точек доступа, обрабатывала, хранила и, самое главное, анализировала. Поэтому location сервис зависит от аналитических способностей системы.

Дизайн captive portal

На следующем слайде дано пояснение как работает хороший captive portal.

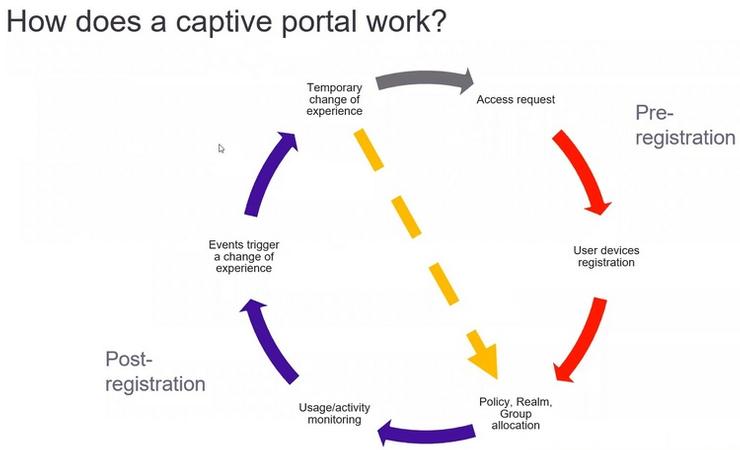

Начнем сверху, когда пользователь пытается подключиться к Wi-Fi, он проходит пререгистрацию, после чего его конечное устройство регистрируется в сети и captive portal на этого клиента «вешает» некую политику: ограничение по пропускной способности, добавляет какие-то аксесс-листы, после чего хорошее решение по авторизации абонента продолжает за ним следить и считает, какой объем трафика он скачал, превысил ли он какие-то лимиты, не превысил ли он время нахождения в сети и по срабатыванию каких-то порогов captive portal может немного перестроить политику по отношению к этому конкретному пользователю. Скажем при превышении порога по объему скачанной информации можно снизить пропускную способность для этого клиента.

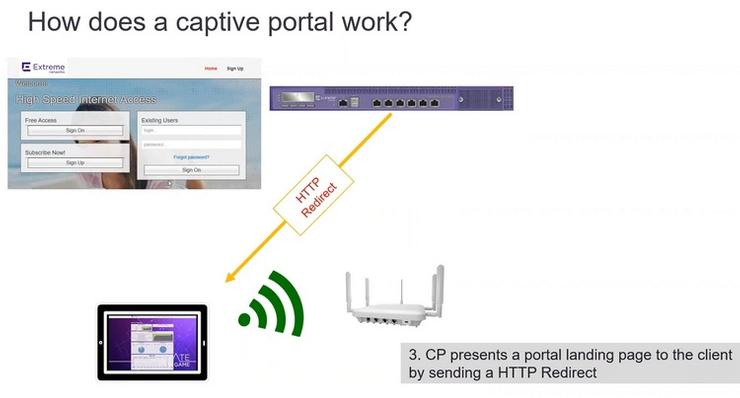

Как технически работает captive portal представлено на следующем слайде.

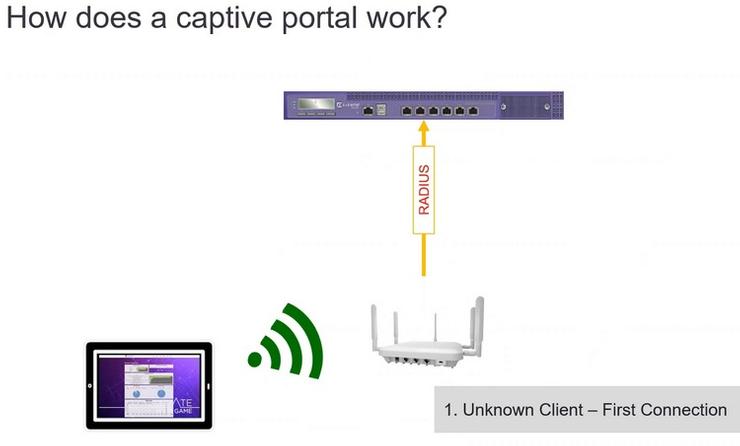

Вариантов работы может быть множество, на слайде представлен один из них. Клиент подключается впервые к точке доступа, точка видит незнакомый mac-адрес и посылает радиозапрос в captive portal.

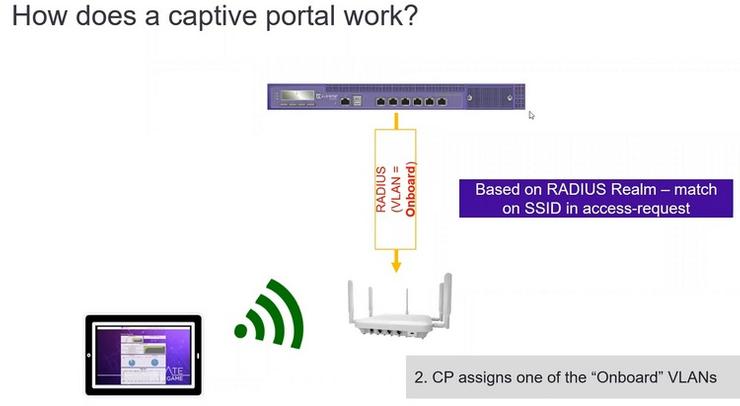

Далее captive portal не может обнаружить пользователя ни в каких базах данных и посылает сообщение через RADIUS на точку доступа чтобы этого клиента подключили и поместили в некий Onboard VLAN, в котором пользователь будет видеть только captive portal.

Подключившись таким образом клиент пытается выйти в Интернет, но captive portal делает Redirect на свою собственную внутреннюю страницу, где его спрашивают логин и пароль, либо просят просто нажать на кнопку или ввести данные кредитной карты. Таким образом клиента авторизуют на captive портале.

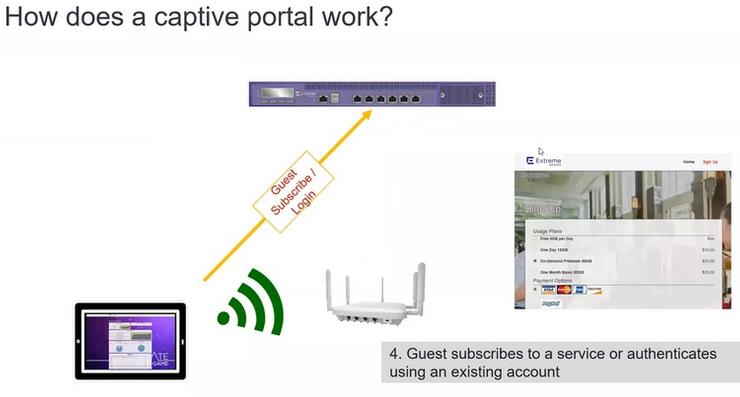

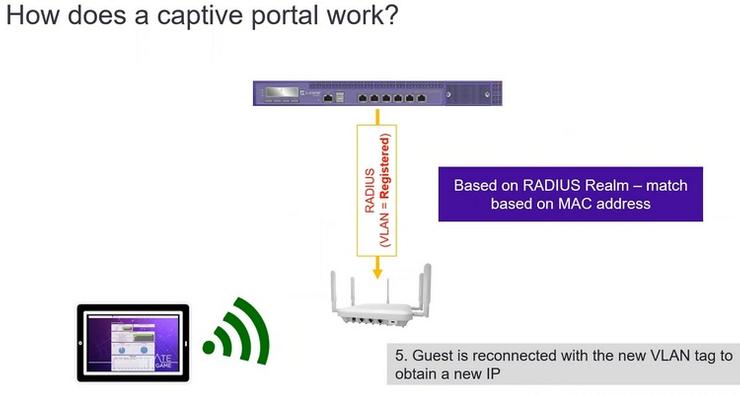

После этого портал может отослать другое сообщение в сторону точки доступа, что этот клиент уже авторизован и можно переподключить его в другой VLAN с другой политикой, с другими ограничениями.

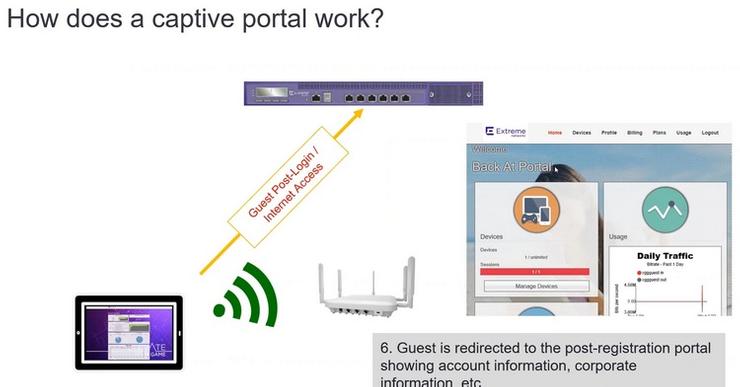

После этого у пользователя появляется полный доступ к Сети. Зачастую у него появляется доступ к внутренней странице, на которой он сможет посмотреть сколько он скачал информации, сколько времени у него осталось от его сессии. Он может переподключиться, добавить свои дополнительные устройства или удалить устройство.

После того, как клиент подключился к сети необходимо подумать о безопасности. Что обычно делают в таких гостевых сетях. Во-первых, отключают возможность общения клиентов друг с другом, надо фильтровать контент, что обычно делается на центральном файерволе, peer-to-peer общение запрещается обычно на уровне точки доступа.

Также могут быть использованы privet-ключи. Например, есть единая SSID для пользовательских подключений, но разным пользователям можно дать разные пароли для подключения к этому SSID, т.е. использовать разные ключи для разных групп пользователей. На основе таких ключей формируются политики, это полезно в гостевых сетях.

И третий вариант, это ограничивать пользователей по пропускной способности и времени нахождения в Сети, чтобы не было переполнения по трафику точек доступа.

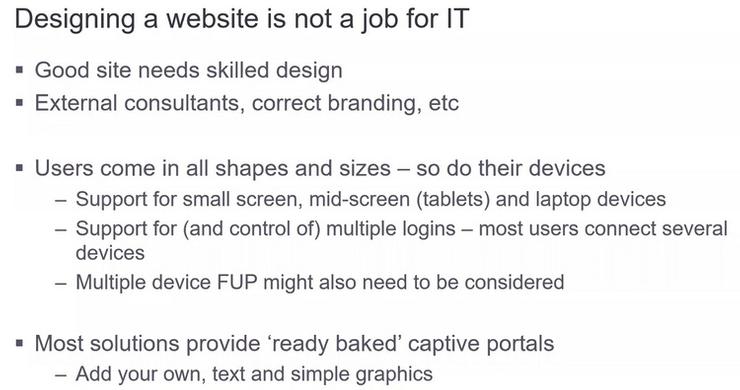

Такие captive порталы, видимые пользователю при входе в сеть, должны поддерживать не ИТ-специалисты, а web-дизайнеры, владельцы бренда, чтобы правильно все позиционировать., т.е. те, кто делает вэб-сайт.

Многие captive порталы имеют внутри себя некий шаблон, который можно кастомизировать, иногда этого оказывается достаточным для заказчика.

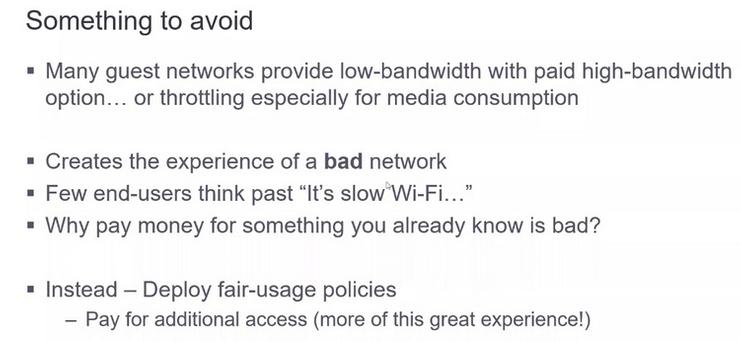

Иногда встречаются места, где при подключении к беспроводной сети пишется описывается такая политика: «Сейчас Вы подключились к медленному вайфаю. Для увеличения пропускной способности Вам надо доплатить». Неайтишный человек подумает, что ему дали плохой вайфай, а потом пытаются ему его же и продать. Поэтому такой подход работает крайне плохо.

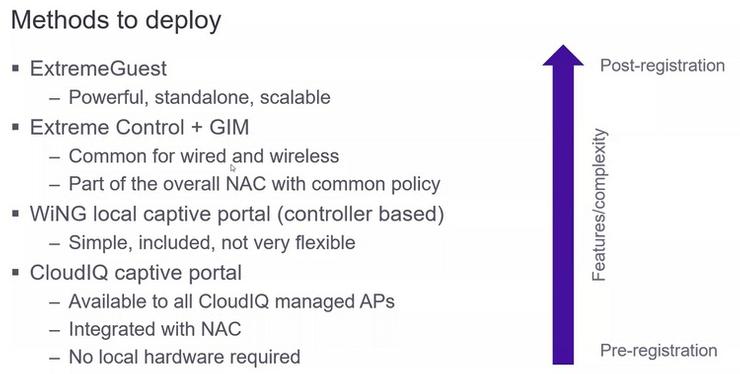

У нас как у вендора есть несколько механизмов предоставления гостевых сервисов. Первый продукт ExtremeGuest, который изначально был частью нашей беспроводной системы WiNG, теперь же это отдельное ПО. Второй продукт Control – это часть общей системы управления, в нем недавно появился функционал по работе с гостевым подключением GIM. В некоторых случаях можно обойтись captive portal, который встроен в систему WiNG. Там есть базовая работа с временными гостевыми подключениями.

У Extreme Network появилось новое облако CloudIQ, в котором есть свой captive portal.