Сегодня Куликов Григорий, системный инженер компании Extreme Networks, расскажет о Fabric Attach и Fabric Connect как едином механизме.

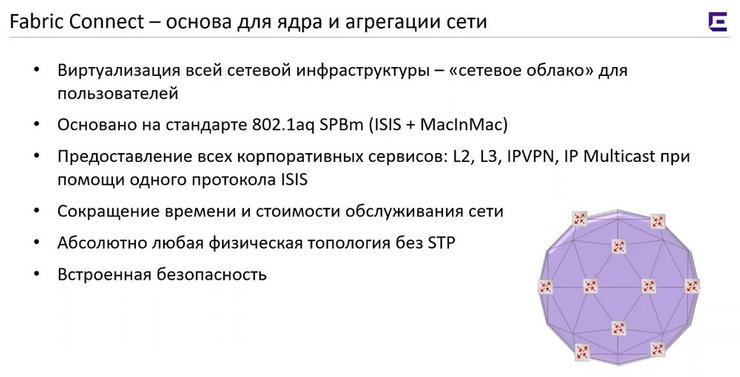

Fabric Connect – это основной базис для построения географически разнесенной корпоративной сети.

Фабрика – это виртуализация сетевой инфраструктуры, внутри этой фабрики работает протокол SPBm, он описан в отдельной ветке стандартов. Внутри на коммутаторах при включении SPBm включается протокол ISIS.

Средствами доставки трафика внутри SPBm являются туннели MacInMac – это датаплейн этой фабрики на втором уровне, где вместо IP адресов используются MAC-адреса коммутаторов, которые являются началом и концом туннеля.

Инженеры расширили возможности ISIS так что на одном этом протоколе можно реализовать все корпоративные сервисы: проброс L2, по сути, проброс VLAN, маршрутизация между IP-подсетями, создание IPVPN, маршрутизация и коммутация IP Multicast. И все это реализовано на основе только ISIS. В этом большая прелесть этой фабрики, нет никаких наложенных гигантских протоколов, нет слоев. И это все значительно упрощает внедрение и последующее сопровождение сети.

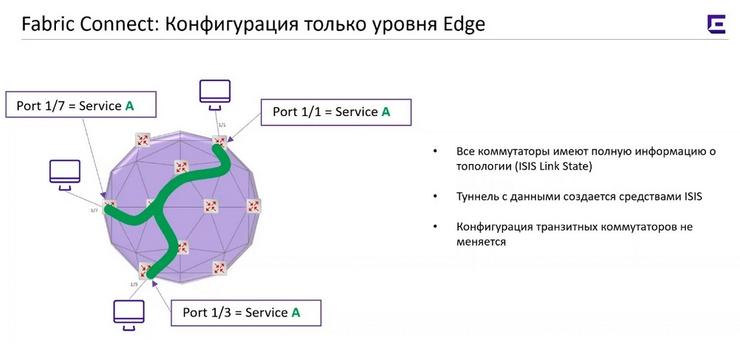

Одним из свойств Fabric Connect является то, что для прокладки новых сервисов нет необходимости переконфигурировать всю сеть, для этого нужно переконфигурировать только уровень условного доступа, т.е. границы этой фабрики.

На нижеследующем слайде есть два компьютера, подключенных к фабрике.

Чтобы между ними пробросить какой-то сервис, условный VLAN, необходимо порт, который ведет к конечному устройству отдать в некий сервис Service А (вместо А должна быть какая-то цифра, все сервисы в фабрике пронумерованы) и необходимо сделать идентичную команду на противоположной стороне фабрики порт 1/3 отдать в Service A, т.е. Port 1/3=Service A. После этого средствами ISIS автоматически туннель пробросится по всей сети. Фабрика может как угодно большая: два коммутатора или 200 или 2000 коммутаторов. Здесь важно не затрагивается конфигурация транзитных узлов, т. о. такое добавление сервисов можно осуществлять и в рабочее время. Если к этому сервису нужно подключить еще кого-то, надо сделать те же самые «движения», например порт 1/7 на другом коммутаторе отдаем тоже в Service А и туннель автоматически достраивает у себя новую ветку. Делается это автоматически с помощью протокола ISIS, который старается прокладывать эти маршруты по кратчайшему пути, он занимается также балансировкой трафика внутри фабрики, а также перестроением туннелей в случае аварий. Здесь все значительно упрощается с точки зрения администрирования.

Таким образом ISIS – это Link State Protocol, когда все коммутаторы имеют полную базу данных обо всей фабрике, любой коммутатор знает где какой сервис сконфигурирован, как любой коммутатор соединен с другим коммутатором. За счет этого и достигается быстрое перестроение маршрутов.

Обратная сторона такого знания каждого из коммутаторов – это возможность упереться в масштабируемость, сейчас фабрика масштабируется максимум до 2000 узлов, это зависит и от моделей коммутаторов, которые задействованы в этой фабрике, самая младшая модель поддерживает всего 750 узлов.

Все было бы хорошо и можно было бы здорово полностью построить сеть от ядра до доступа на технологиях Fabric Connect, но бывает так что на уровне доступа стоят простые коммутаторы, которые не поддерживают ни аппаратно, ни программно технологию Fabric Connect.

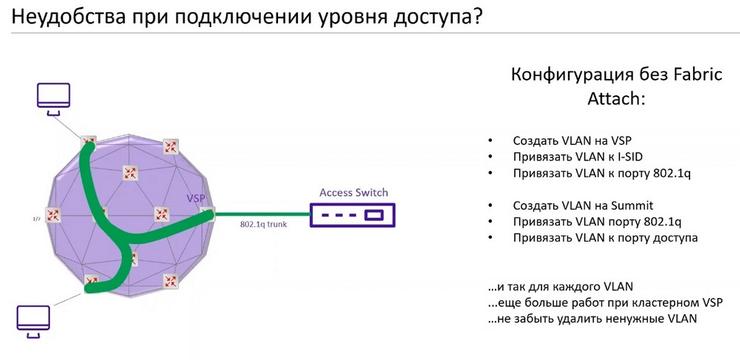

На выше представленном слайде мы подключили к фабрике коммутатор доступа, внутри фабрики туннели строятся на основе технологии MacInMac, но поскольку этот MacInMac-туннель нет возможности нативно дотащить до коммутатора доступа, там приходится делать много дополнительных «движений». Коммутатор доступа будет подключаться обычным транком с VLAN 802.1q. Что надо сделать, чтобы дотащить условный зеленый Service А до коммутатора доступа? Надо сначала сервис дотащить до коммутатора VSP, который будет являться границей большой фабрики, создать VLAN, привязать VLAN к этому туннелю и привязать VLAN к порту, ведущему к коммутатору доступа. После этого сервис дотягивается, VLAN пробрасывается в сторону коммутатора доступа. Теперь нужно заняться коммутатором доступа.

Нам нужно вновь создать VLAN, затегировать его на uplink, привязать пользовательский порт в этот VLAN. Многие заказчики сейчас так и делают. Для того, чтобы пробросить VLAN нужно перенастраивать несколько узлов, если мы не используем технологию Fabric Attach, а это довольно неудобно. Для каждого VLAN нам нужно условно трогать 2 узла. Если коммутаторы в агрегации установлены парами, то работы еще больше. И если вдруг VLAN не нужен, администраторы его забывают удалить, или просто ленятся, поэтому у многих заказчиков присутствуют те VLAN, про которые никто уже не помнит, зачем они были нужны. И нужны ли они вообще.

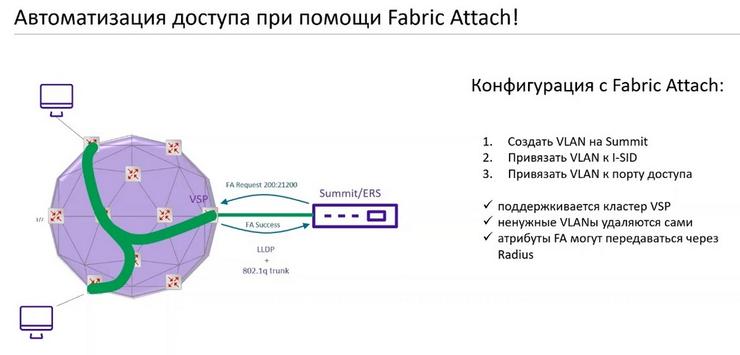

В общем, это неудобно. Для того, чтобы автоматизировать этот ручной процесс и была придумана технология Fabric Attach. Как она работает? У нас та же картина - Fabric Connect. И теперь мы подключаем коммутатор в роли коммутатора доступа, но этот коммутатор будет поддерживать технологию Fabric Attach. Что это такое? По сути это расширение технологии LLDP. Это просто дополнительное служебное TLV-сообщение, которое передается при помощи стандартного протокола LLDP. Поэтому на link между коммутатором доступа и ближайшим фабричным коммутатором будет по умолчанию включен протокол LLDP, и для передачи данных все равно будет использоваться обычный VLAN tranking, потому что Summit не умеют на себя принимать MacInMac туннели. Что при этом нужно делать? Если у нас включен Fabric Attach на коммутаторе доступа и на соответствующем коммутаторе агрегации в фабрике, на коммутаторе доступа мы создаем пользовательский VLAN. На коммутаторе доступа мы привязываем этот VLAN к сервису. После этого при помощи LLDP технологии Fabric Attach коммутатор (условно Summit) отправляет запрос на коммутатор Fabric с просьбой: "Мне нужен VLAN 200, и нужно, чтобы он попадал в сервис 21200". Коммутатор VSP этот запрос принимает, создает у себя динамический 200-й VLAN, привязывает его к заказанному сервису. VLAN 200 автоматически начинает текировать в сторону коммутатора доступа. И Fabric Attach говорит: "Все в порядке. Я сделал сервис. Я пробросил VLAN 200 в твою сторону". После чего на нашем коммутаторе доступа остается только этот VLAN 200 привязать к пользовательскому порту. Потому что как только коммутатор Summit получил добро, он VLAN 200 тоже затегировал на аплинки. Т.о. для создания новых VLAN и подключения их к сервисам, нам теперь не нужно трогать коммутатор VSP.

Поддерживается кластер. Ненужные VLAN удаляются сами. Т.е. когда мы удалили пользователя на коммутаторе доступа, или удалили VLAN, он автоматически будет слетать с аплинка с двух сторон, эта лишняя ветка с Fabric будет удалена. Мы теперь не тащим трафик туда, где нет пользователей этого сервиса.

Первый вариант использования Fabric Attach - это ручная конфигурация Summit либо IRS. У нас те и другие коммутаторы поддерживают технологию Fabric Attach, а второй вариант - это использование системы контроля доступа. Система контроля доступа может назначать различные политики на подключение пользователей, может назначать VLAN. И в том числе система контроля доступа через Radius-атрибуты может отдавать в коммутатор доступа номер сервиса условный I-SID. Эти три шага: создание VLAN, привязка VLAN к I-SID и привязка пользовательского порта к VLAN может быть автоматизирована при помощи системы контроля доступа Extreme Control.

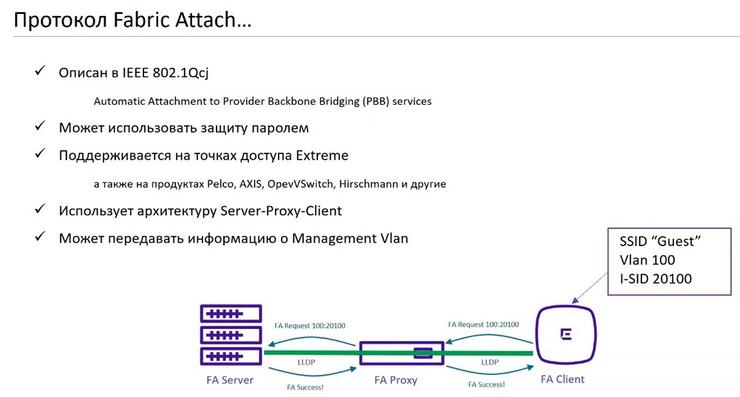

Протокол Fabric Attach разрабатывался еще в недрах Nortel. Автоматическое подключение при помощи LLDP к сетям SPBm и Provider Backbone Bridging (PBB) – это предшественник SPBm. Поскольку некий сторонний коммутатор доступа запрашивает какие-то сервисы из нашей большой фабрики Fabric Attach, мы можем озадачиться безопасностью и настроить авторизацию по паролю для того, чтобы незнакомый «свич» у нас не дотягивал до себя какие-то критичные сервисы. Механизм Fabric Attach был портирован также и на другие решения, не только Extreme. Некоторые IP-видеокамеры поддерживают Fabric Attach для того, чтобы автоматически на себя подключать правильные VLAN, правильные сервисы. Сторонние защищенные коммутаторы тоже поддерживают Fabric Attach. Там это звучит не как Fabric Attach, у сторонних вендоров это звучит как LLDP Auto Attach.

Технология Fabric Attach использует архитектуру Server-Proxy-Client. Что это значит? FA Client - это устройство, на котором мы начинаем запрашивать сервис. Все точки доступа Extreme тоже поддерживают технологию Fabric Attach. И мы условно можем на точке доступа сказать: "Мне нужен такой-то VLAN и такой-то сервис". На точке доступа мы это можем централизованно сконфигурировать через контроллер. Например, мы создаем новый SSID. Пользователи, которые подключаются к этому SSID должны «проваливаться» в VLAN 100, а VLAN 100 где-то должен попадать в сервис 20100. Мы это конфигурируем на точке доступа. Что происходит дальше? FA Client передает этот запрос ближайшему коммутатору FA Proxy. Так же, как и любой другой Proxy, в IT мире FA Proxy собирает запросы от клиентов, как-то их агрегирует. И если на Proxy нет информации о том, что клиент спрашивал, он этот запрос просто перенаправляет в сторону сервера. И у нас есть FA Server. В нашей терминологии получается FA Server - это устройство, которое поддерживает позади себя большую фабрику Fabric Connect. FA Proxy обычно это наш коммутатор доступа Summit или IRS. А FA Client в большинстве случаев является точкой доступа.

Запрос у нас улетел от клиентов в сервер, который создал у себя динамический 100-й VLAN, подключил к 100-му VLAN туннель 20100, после чего он отдает информацию о том, что все прошло успешно, ответ доходит до клиента. После этого на всей этой цепочке автоматически появляется 100-й VLAN, который в большой фабрике ведет в какой-то свой туннель, свой сервис.

Что это дает? Во-первых, здесь мы начинаем конфигурировать только точки доступа. Нам не надо переконфигурировать ни коммутатор доступа, ни FA Server. Точки доступа являются точками переконфигурирования сервиса. Таким образом мы можем любую точку выдернуть из одного порта и вставить в другой порт коммутатора FA Proxy. Точка доступа опять запросит необходимые ей VLAN в другом месте сети. И этот VLAN 100 будет проброшен именно к тем точкам, которые запросили этот сервис. Это довольно удобно, избавляет от ручного переконфигурирования коммутаторов доступа.

Также технология Fabric Attach может немного автоматизировать первичную настройку, а именно на коммутаторе FA Server можно указать какой менеджмент VLAN должен использовать FA Proxy и какой менеджмент VLAN должен использовать FA Client.

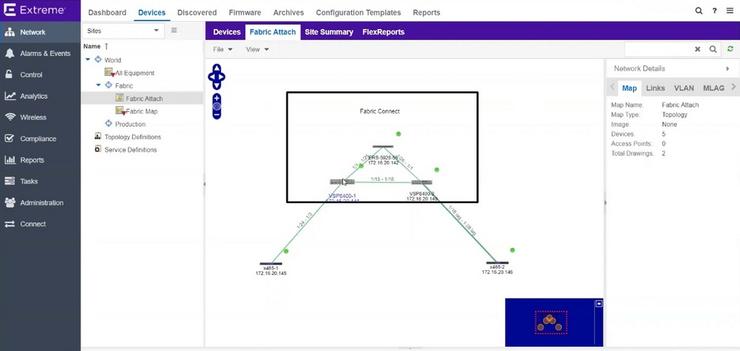

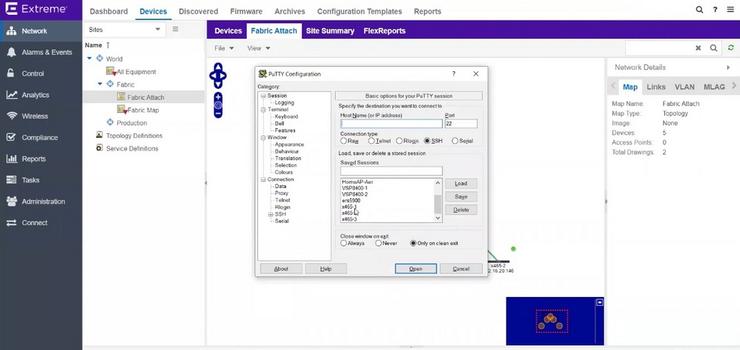

Теперь перейдем к демонстрации Fabric Connect. В нашей системе есть карта Fabric Map, в котором есть три коммутатора в большой фабрике Fabric Connect. Это может быть сколь угодно большая фабрика или фабрика только их одного коммутатора. Здесь есть два коммутатора Summit, которые не входят в фабрику, но подключены к ней по технологии Fabric Attach: 465-1 и 465-2, они подключены к разным коммутаторам фабрики и еще к этим коммутаторам доступа и к ним подключены две виртуальные машины и сейчас попробуем между этими машинами пробросить VLAN, т.е. пробросить новый сервис, при этом никак не затрагивая конфигурацию Fabric Connect.

Мы будем перенастраивать только коммутаторы Summit. Для этого воспользуется консольным доступом. Подключаемся к коммутаторам 465-1 и 465-2.

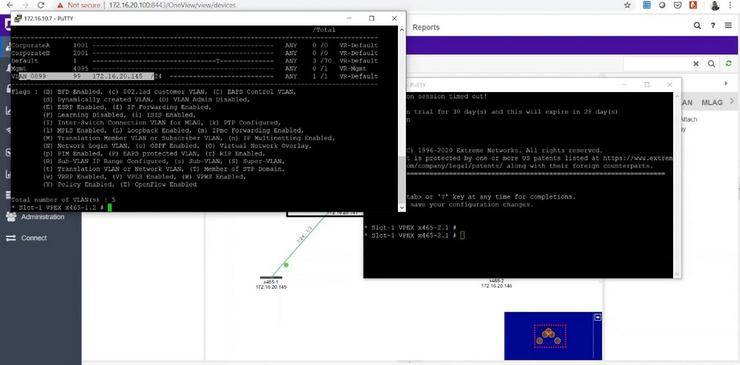

Смотрим какие VLAN здесь есть. К порту 100.1 подключена виртуальная машина, Fabric Attach включен по умолчанию на всех портах, на коммутаторах VSP Fabric Attach везде выключен. Его нужно предварительно включить на физическом интерфейсе.

Прежде чем коммутатор начнет общаться с соседним коммутатором по Fabric Attach, происходит установление соединения через Fabric Attach и мы видим, что коммутатор доступа обнаружил через порт 1-24 Fabric Attach Server. Авторизации здесь не настроено с целью упрощения. Можно посмотреть какие VLAN и I-SID коммутатор уже запросили аплинк коммутатора. Он запросил 99-й VLAN чтобы управлять самим «свичом» и 99-й VLAN превращается в большой фабрике в I-SID 20099. На втором коммутаторе видна абсолютно симметричная картина.

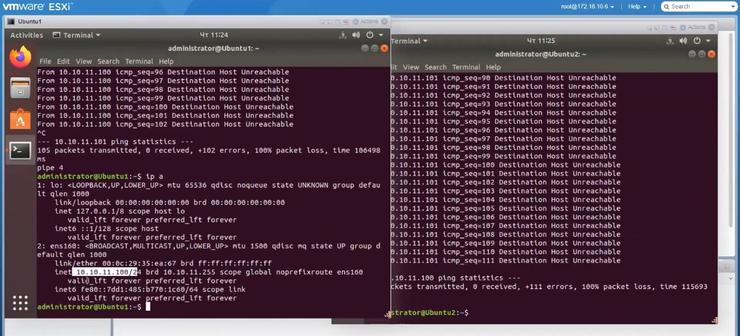

Сейчас сделаем проброс нового сервиса от одной машины к другой. Сейчас они друг друга не пингуют, поскольку между ними нет никакого сервиса. Сделаем так, чтобы они друг друга пинговали.

Возвращаемся к коммутаторам. Для того чтобы создать сервис на Summit, нужно сделать три шага. Сначала создать VLAN:

create vlan test tag 55

Этот VLAN нужно отдать в сервис:

config vlan test add nsi 20055

nsi – это идентификатор I-SID.

Возвращается на коммутатор Summit и делаем новый запрос. Через LLDP два коммутатора общаются, на коммутаторе VSP должен появится новый запрос. Мы видим, что тот же самый коммутатор запросил VLAN 55, мы его превратили в соответствующий туннель. Все в порядке. VLAN 55 –активен, он автоматически затегировался на линке между Summit и VSP и теперь можно смело этот VLAN 55 отдать в пользовательский порт.

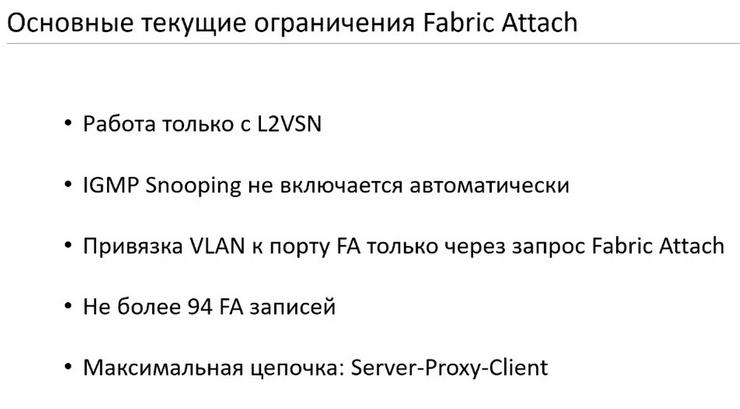

И в заключение приведем основные текущие ограничения Fabric Attach.