Сегодняшнее мероприятие будет посвящено решению для защиты беспроводных сетей связи - Extreme AirDefense. AirDefense это - программно-аппаратный комплекс, состоящий из специализированного программного обеспечения и точек беспроводного доступа, работающих в режиме сенсора. Данный комплекс не только обеспечивает эффективную защиту корпоративных пользователей беспроводной сети от различных угроз, но и предоставляет дополнительные инструменты для анализа режимов работы сети для поиска и устранения неисправностей.

Сегодня вы узнаете о:

В случае использования проводного Интернета на границе сети привычно ставят межсетевой экран для защиты от потенциальных угроз. Для проводного сегмента есть четкие границы, здесь используется витая пара либо оптика. В случае беспроводного сегмента сети для передачи информации используется радиосреда.

Радиоволны могут распространяться за границы нашего здания в зависимости от того как спроектировано, построено и настроено сетевое оборудование. Достаточно часто редиосигнал корпоративной беспроводной сети попадает на соседние этажи здания и в соседние помещения.

Становится понятно, что периметр сети это уже не точка подключения к Интернету, а в случае беспроводного решения таких точек становится много, значит появляется множество потенциальных угроз.

Примеры угроз

Оценим основные примеры того, с чем сталкиваются корпоративные беспроводные системы, какие угрозы у них возникают.

Самое очевидное и самое частое, согласно отчетам различных западных аналитических компаний, – это использование нелегальной точки доступа. Кто-то из вашей компании принес и подключил свое беспроводное устройство к корпоративной проводной сети. Такие точки доступа доступны в широкой продаже, подключить ее сможет любой современный человек и не факт, что он сделает это правильно и безопасно. Кроме того, в своей системе возникает потенциальная точка утечки информации. Такая точка доступа может дать путь злоумышленнику в эту сеть.

Один из типовых векторов атак – это имитация публичной точки доступа. Атака заключается в том, что люди, использующие беспроводные точки доступа для подключения скорее всего используют ноутбук для своей работы и берут его с собой в командировки и личные поездки, подключаются в этих поездках к публичным точкам доступа. Операционная система ноутбука помнит практически все подключения и если она видит знакомую точку доступа, с которой она раньше была ассоциирована, то она попробует осуществить это подключение еще раз. Именно вокруг этой идеологии и выстроена такая атака, заключается она в том, что злоумышленник имитирует публичную точку доступа на своей точке доступа и создает SSID, которая используется известными публичными точками доступа. Например, публичная сеть Макдональдса.

После того, как клиент подключился к такой точке, потенциальный злоумышленник пропускает весь трафик клиента через себя и потом он может предпринимать какие-то нелегальные активности, начиная от кражи паролей до передачи зловредного кода на клиентское устройство.

Еще одна потенциальная угроза – это неправильная настройка корпоративной точки доступа. Это случается, когда, например, ИТ-департамент вынужден быстро создать новое подключение, сотрудником этого департамента берется любая точка, которая раньше, возможно стояла в лаборатории для проведения тестов. И по какой-то причине настраивают что-то неправильно, но эта точка подключена к корпоративной сетевой инфраструктуре, что создает потенциальную угрозу безопасности.

Еще один пример – случайное подключение к внешней точке. Корпоративный сотрудник, находясь в офисе, может случайно подключиться к какой-то внешней точке доступа. Пример: на первом этаже офиса у этого сотрудника есть Starbucks и работники могут случайно подключаться к этим точкам доступа, ноутбук, например, посчитает, что уровень сигнала там лучше, чем у корпоративной точки доступа.

Следующий вектор угроз – это одноранговые сети, подключение двух компьютеров между собой через специальные режимы, особенно когда один из них подключен к проводной корпоративной инфраструктуре.

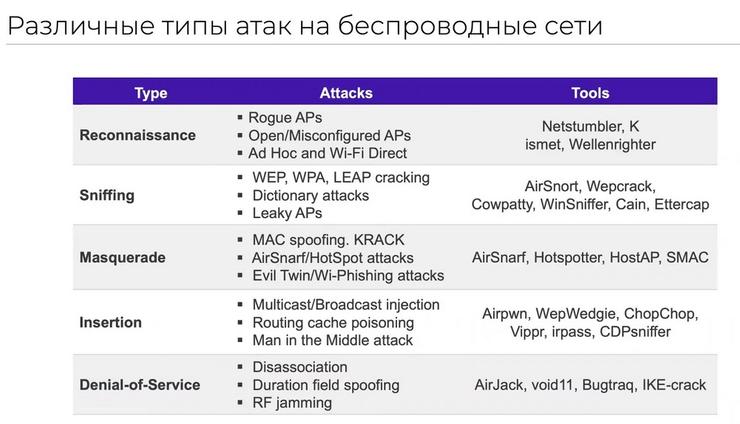

В Интернете достаточно много публичных бесплатных инструментов, которые любой школьник может скачать, установить на свой ПК и попытаться чуть-чуть похулиганить.

На следующем слайде список таких инструментов, их можно просто скачать из Интернета.

Система, о которой мы сейчас говорим, распознает более 200 типов атак и умеет эффективно к ними бороться.

Категоризация устройств

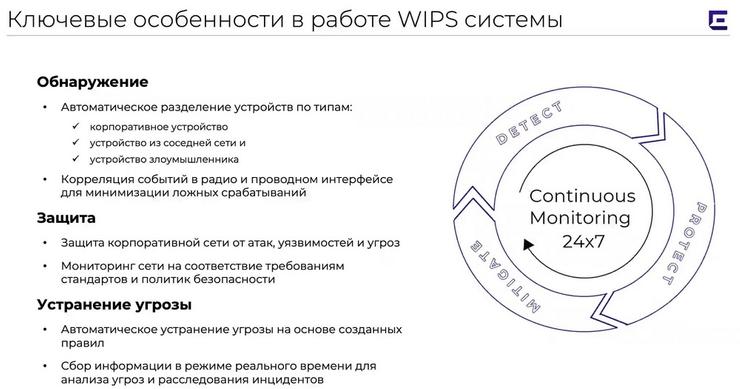

Для того, чтобы обеспечить защиту периметра, нужно знать что мы защищаем. Первый шаг в работе такой системы – это категоризация устройств. Этот процесс достаточно непростой, особенно по разделению устройств на три категории: корпоративное устройство, устройство из соседней сети и устройство злоумышленника. Корпоративные устройства берутся прямо из корпоративной среды, оттуда же берутся подключения клиентов, в системе есть возможность по настройке неких правил по автоматической классификации. Например, можно написать правило, что любое беспроводное устройство, подключившееся к беспроводной инфраструктуре, является корпоративным клиентом и система должна его защищать, отслеживать его подключение к другим точкам доступа.

Помогает этой классификации различные алгоритмы, которые реализованы в системе и которые занимаются корреляцией событий и которые система видит в радиоинтерфейсе и проводном интерфейсе. За счет анализа этих событий и происходит обнаружение потенциальных угроз и их дальнейшая блокировка.

Еще одна немаловажная задача в рамках защиты беспроводной инфраструктуры – это мониторинг сети на соответствие политикам ИБ безопасности. Такие события нужно обнаруживать и о них уведомлять сетевую администрацию или сотрудника ИБ.

Еще одной задачей занимается система – устранение угроз. Система в этом плане умеет работать в двух режимах: автоматическое устранение угроз или устранение в ручном режиме на усмотрение сетевого администратора. Администратор получит уведомление о событии и будет сам волен решать что делать дольше.

Компоненты AirDefense

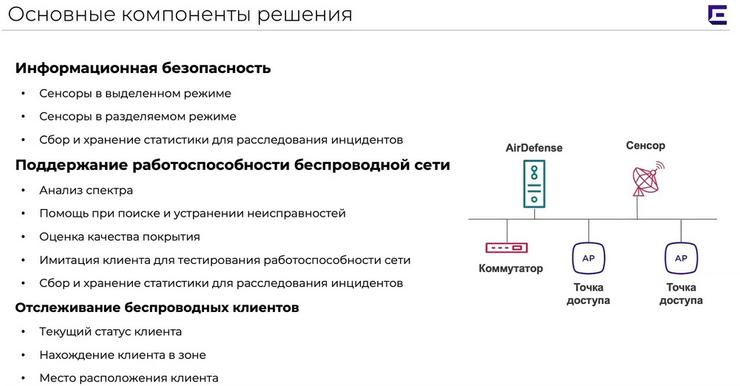

Прежде всего это сервер с ПО, он может поставляться в виде аппаратной платформы либо в виде виртуального аплайнса. Кроме того, есть сенсоры, которые контролируют радио- и проводную среду и поставляют информацию для корреляции событий на сервер, при этом сенсоры в классической системе – это точки доступа.

Сенсоры работают как в выделенном режиме, так и в разделяемом режиме. Есть в системе также корпоративные точки доступа и коммутаторы. Коммутаторы присутствуют не только потому что они связывают многие компоненты между собой, но они являются важным компонентом при работе системы предотвращения атак.

AirDefense – это система, которая имеет гибкие схемы интеграции с существующей корпоративной инфраструктурой. Коммутаторы могут быть любого производителя. Корпоративные точки доступа тоже могут быть от любого вендора, а вот сенсоры должны быть производства Extreme Networks.

Кроме того, система поддерживает ряд других функциональностей: это и анализ спектра, сбор различных блогов об активности клиента, которые используются для расследования инцидентов.

Сенсор AirDefense

Сенсор – это один из важнейших компонентов системы AirDefense, он одновременно является точкой доступа Extreme Networks.

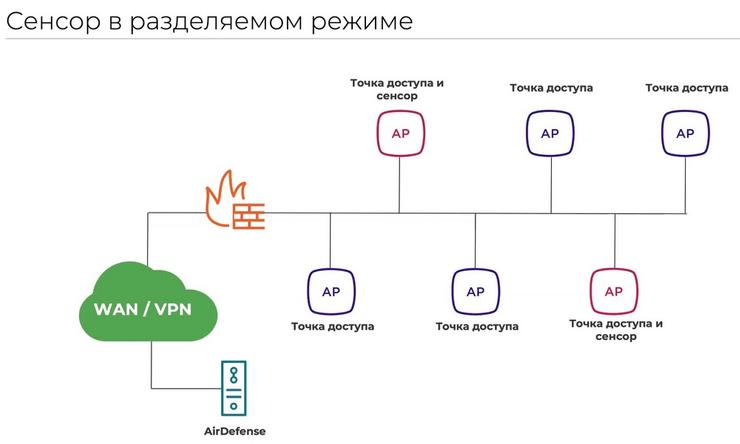

Второй вариант, когда часть сенсоров беспроводной сети используется в разделяемом режиме, это значит, что такая точка доступа часть своего времени выполняет функции сенсора, а часть времени занимается обслуживанием клиентского трафика.

Сенсор в выделенном режиме сканирует весь частотный диапазон в районе 2,4 ГГц, а в диапазоне 5 ГГц он последовательно перебирает каждый канал по 1 секунде, его слушает и потом переключается на следующий канал. Понятно, что в таком режиме он скорее просканирует все каналы.

Сенсору в разделяемом режиме приходится комбинировать две роли. Понятно, что в таком режиме страдает качество. Если у этой точки нет сейчас задачи обслуживания клиентского трафика, она может отключиться от канала, и провести сканирование другого канала, она перебирает тот же самый список каналов, но делает это по очереди и делает это в интервалах, когда она свободна от обслуживания клиентов. Если угроза достаточно долговременная, то сенсор в таком режиме тоже обнаружит уязвимость.

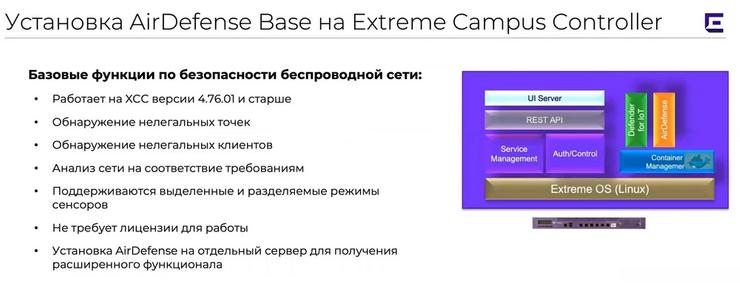

Говоря про архитектуру AirDefense можно отметить классическое решение, когда это ПО устанавливается на отдельный сервер, кроме этого есть несколько путей инсталляции систем с AirDefense. Это возможность установки ПО AirDefense на Extreme Campus Controller.

Это решение поддерживает контейнерную архитектуру и в качестве одного из контейнеров может устанавливаться не совсем полный пакет Extreme AirDefense, это AirDefense Base, который не требует дополнительного лицензирования. Если этого функционала недостаточно, можно докупить полный пакет.

У Extreme Networks появилась новая облачная платформа – ExtremeCloud IQ, на которой поддерживается множество продуктов этого вендора. С ноября 2020 года там появились дополнительные компоненты, которые включены в базовую лицензию.

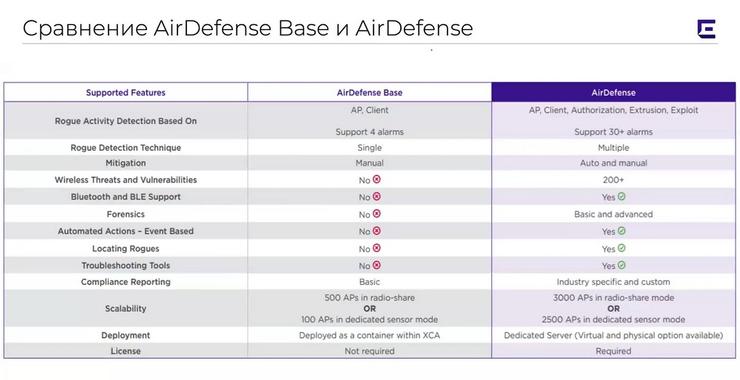

На следующем слайде представлены отличия AirDefense Base и AirDefense.

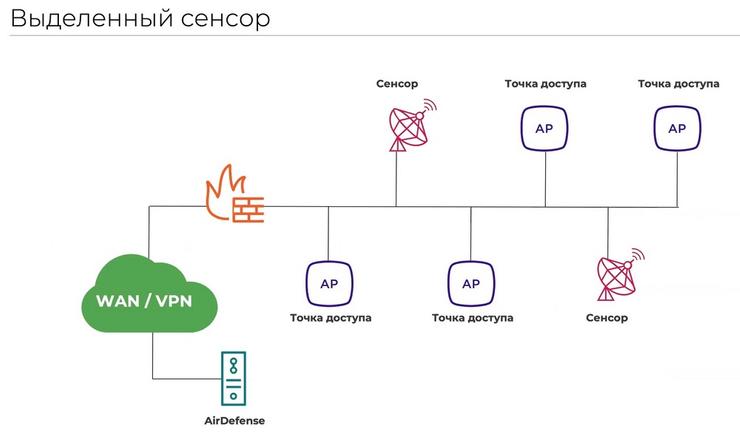

Теперь поговорим о том, как происходит анализ и блокировка. На следующем слайде в правой части представлен удаленный офис.

Здесь можно обеспечивать работу одного сервера с распределенной инфраструктурой, со множеством точек, расположенных в разных офисах. В чем заключается задача AirDefense? Она должна распознать свои устройства, свои корпоративные SSID, составить список корпоративных клиентов, которые имеют право подключаться к системе, Кроме того, она должна оценить соседей, например, в ручном режиме администратор может написать, что этих соседей не трогать. Далее происходит анализ событий, которые сенсоры слышат в радио- и проводном сегменте. Эта информация передается на сервер, где анализируется.

Блокирование

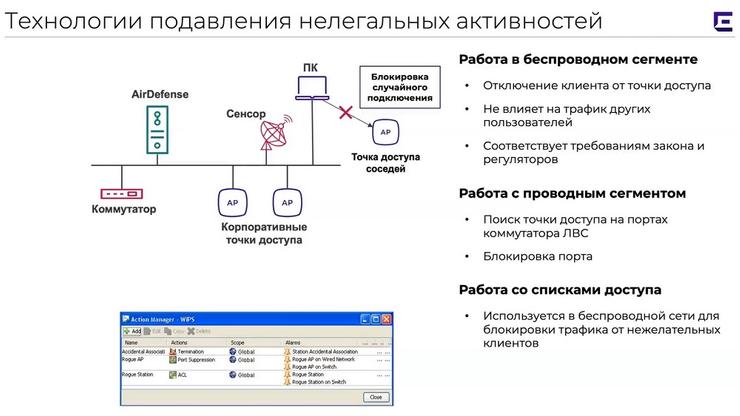

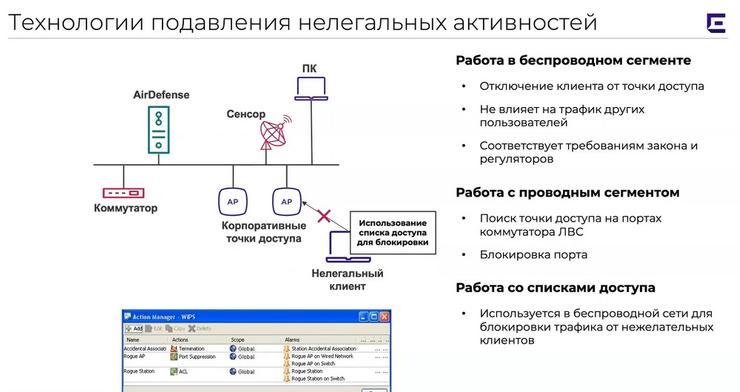

Большинство классических систем предотвращения вторжений в беспроводные сети имеют только одну компоненту, которая умеет интегрироваться с беспроводной сетью или сама является компонентой этой сети.

Для такого решения доступно только возможность работы с беспроводным сегментом и с различными беспроводными блокировками. К сожалению, это не всегда достаточно. AirDefense умеет интегрироваться и с проводной сетью. Что может сделать система, если она обнаружит, что корпоративный пользователь подключился к точке доступа соседей. Система AirDefense может такое событие отследить, уведомить об этом администратора, если настроено автоматическое таких событий, то сенсор вмешается и отключит клиента от точки доступа.

Бывают ситуации, когда система видит, что к ней подключаются какие-то «нелегальные» клиенты. Это может быть новый сотрудник, это может быть подключение которое система не видела раньше.

Система умеет составлять списки корпоративных клиентов, на начальном этапе эту систему можно включить в режиме обучения, а уже потом включить в работу новые правила, при которых системный администратор будет получать уведомления о любом новом клиенте. С такими подключениями система умеет бороться.

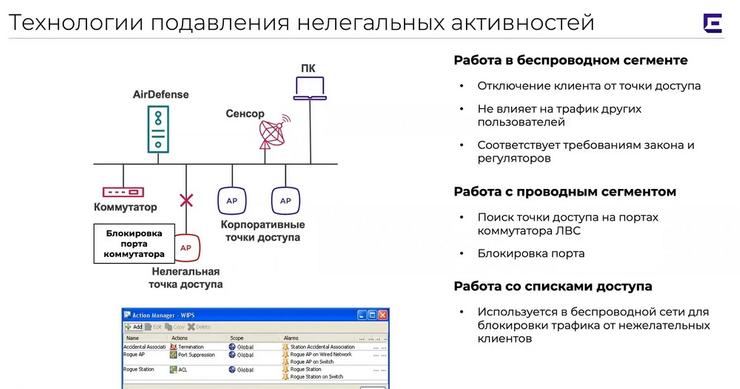

Последний пример интеграции с проводным сегментом. На следующем слайде изображена точка доступа, которая подключена к корпоративной инфраструктуре. AirDefense за счет интеграции с проводной частью сети отследит такую точку и найдет порт коммутатора, к которому эта точка подключена и заблокирует этот порт на коммутаторе. Таким образом точка доступа продолжит работу, а трафик через нее в корпоративную структуру не пойдет.