Это мероприятие посвящено актуальной теме соблюдения сотрудниками правил цифровой гигиены в условиях карантина и самоизоляции и вести его будет кандидат экономических наук, доцент, старший корпоративный тренер компании InfoWatch Денис Денисов. Здесь будет сделан акцент на том, как пандемия коронавируса повлияла на единое информационное пространство, какие с этим связаны угрозы и риски, и что необходимо сделать для эффективной защиты и обеспечения безопасности корпоративных и личных данных.

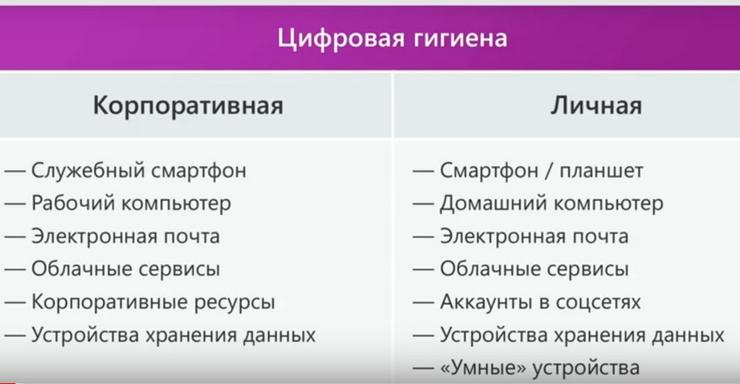

Тут использовано такое понятие, как «единое информационное пространство». Сотрудники, находясь на работе, используют личную электронную почту, аккаунты в социальных сетях. А с другой стороны, работая из дома, они также получают доступ к корпоративным ресурсам, и в первую очередь к электронной почте. Перевод большинства сотрудников на удаленную работу существенно ускорил процесс стирания границ между корпоративным и личным информационным пространством. Когда сотрудник находится на рабочем месте, есть возможность ввести определенные ограничительные меры и меры контроля его активности. Можно в регламенте прописать, что вся информация, которая находится на компьютере, является собственностью организации. Когда речь идет о работе внутри компании, там есть защищенный внешний периметр, который можно контролировать. Также можно контролировать информацию, которая выходит за пределы этого периметра. Для этого имеются организационные, правовые, технические и иные меры. Можно в трудовом договоре, во внутренних документах организации прописать, что вся информация, которая находится на рабочих компьютерах, является собственностью организации, что сотрудникам запрещено использовать личную почту, аккаунты в соцсетях и т.д.

Опять же, когда сотрудник работает удаленно, но со служебного ноутбука, можно осуществлять контроль и мониторинг. Хотя само устройство становится более уязвимым. Но основные трудности возникают с организацией работы с личного устройства. Поскольку переход на удаленку зачастую происходил на бегу, то далеко не все компании обеспечили сотрудников служебными ноутбуками с необходимым комплектом программного обеспечения. Понятно, что в ряде случаев таких возможностей у ряда компаний могло просто не быть. Поэтому получается, что на личном устройстве сотрудника объединены и личная, и корпоративная электронная почта, и облачные сервисы, и аккаунты в соцсетях.

Отчего возникают дополнительные проблемы, связанные с обеспечением безопасности домашней сети, которой также пользуются другие члены семьи. Дополнительной проблемой может стать использование умных устройств, Интернета вещей, через которые злоумышленники также могут попытаться взломать сеть, и проникнуть в нее с последующим проникновением в информационные ресурсы организации.

Вот какая возникает ситуация. Одно дело, когда семья использует сеть только в личных целях. Тогда обеспечение безопасности - это личное дело члена семьи. Совсем другое дело, когда один или несколько членов семьи начинают использовать ее для работы. В этом случае службам, отвечающим за информационные технологии, службам технической поддержки, службам информационной безопасности работодателя приходится подключаться к решению ИБ-вопросов. Как минимум в части использования корпоративных ресурсов. Злоумышленники давно и активно используют технологии социальной инженерии, чтобы добраться до корпоративных ресурсов компании через сотрудников. А вот до сотрудников они много легче добираются через членов их семей. Например, взлом аккаунта или электронной почты кого-то из членов семьи, и отправка от его имени письма, содержащего фишинговую ссылку или вредоносный программный код. Соответственно, если сотрудник открывает такое письмо на своем рабочем компьютере, то происходит его заражение, а далее – заражение всей организации. Поэтому здесь очень важна просветительская работа, направленная на то, чтобы обучить сотрудника правилам цифровой гигиены и обеспечить ее соблюдение. Причем как самим сотрудником, так и членам его семьи. И понятно, что, например заражение вредоносным программным кодом устройства одного из членов семьи может привести к заражению других устройств, а затем перекинуться на корпоративный ресурс организации. Поэтому эпидемия коронавируса, переход на удаленную работу и дистанционное обучение обуславливает необходимость совершенно иного подхода к решению задач информационной безопасности и защите корпоративных информационных ресурсов в том числе за счет качественного повышения уровня соблюдения правил цифровой гигиены как самими сотрудниками, так и членами их семей. И все это в условиях резко возросшего объема Интернет трафика и спроса на определенные интернет-ресурсы.

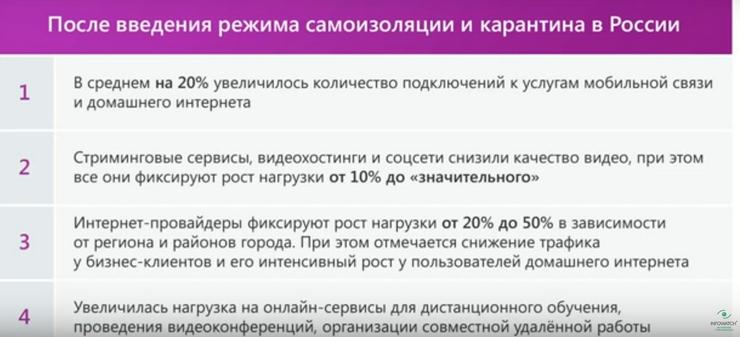

Какую сейчас можно увидеть картину? В среднем на 20% увеличилось количество подключений к услугам мобильной связи и домашнего Интернета. Стримминговые сервисы, видеохостинги, соцсети вынуждены были снизить качество видео, и при этом они фиксируют рост нагрузки от 10% до весьма значительных цифр. Интернет-провайдеры фиксируют рост нагрузки от 20% до 50%, причем отмечается мигрирование нагрузки со стороны бизнес-клиентов в сторону пользователей домашнего Интернета. Также увеличилась нагрузка на онлайн сервисы для дистанционного обучения, проведения видеоконференций и организации совместной удаленной работы. Понятно, что далеко не все пользователи работают дома, часть из них находятся в отпуске, многие остались без работы и коротают время самоизоляции за компьютерными играми и просмотром фильмов. Ну а школьники и студенты активно используют ресурсы и средства для дистанционного обучения, что также привело к росту нагрузки на сеть. Соответственно члены семьи находятся дома, активно используют Интернет, что приводит к росту определенных угроз, поскольку злоумышленники активно перемещаются вслед за пользователями.

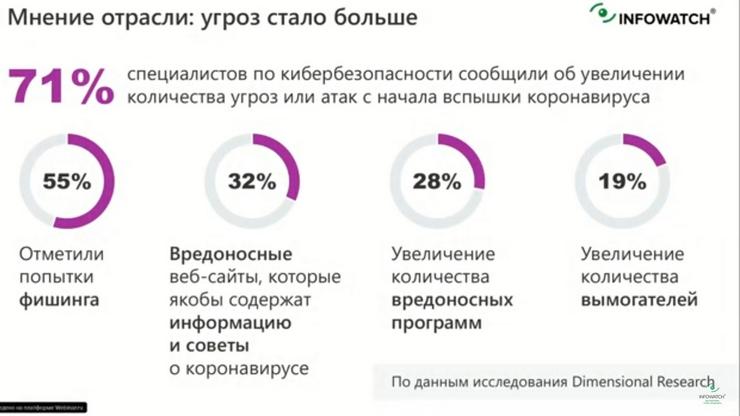

Давайте обратим внимание на следующие цифры: 71% специалистов по кибербезопасности сообщили об увеличении количества угроз или атак с начала вспышки коронавируса; 55% отметили попытку фишинга; 32% - ссылки на вредоносные сайты, которые якобы содержат информацию о коронавирусе; 28% отмечают увеличение количества вредоносных программ и 19% увеличение количества фишинговых ссылок, связанных с вымогательством денег, или попыткой получения доступа к персональным данным.

Дело в том, что коронавирус это топовая тема, чем и пользуются злоумышленники. Например, введение пропусков в ряде регионов сопровождалось массовым всплеском предложений по их приобретению. И, естественно, продаваемые пропуска не были легитимными, очень скоро это стало понятно, но определенный доход злоумышленники успели получить, причем не только в виде финансов, но и в виде персональных данных доверчивых граждан.

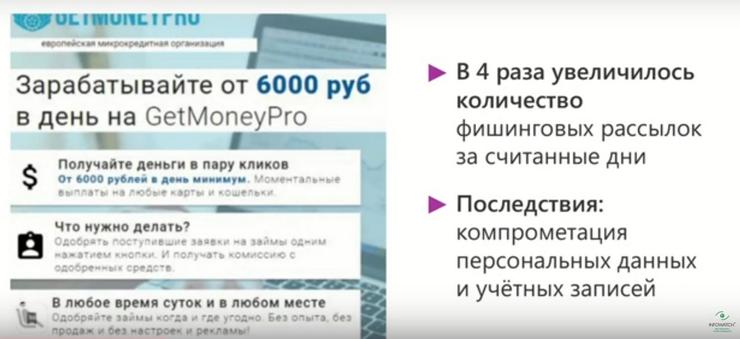

Почему увеличилось количество фишинговых ссылок? Дело в том, что сотрудники начали активно пользоваться корпоративными ресурсами. В том числе электронной почтой из дома. Чем и решили воспользоваться злоумышленники. Имитируя проблемы с доступом к этим ресурсам и пользуясь оторванностью сотрудников от специалистов техподдержки или специалистов по информационной безопасности.

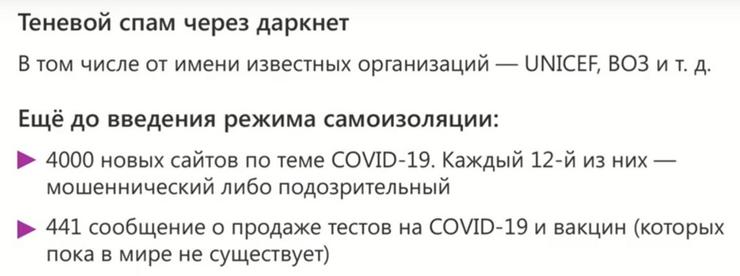

Кроме того, очень много фишинговых писем с различными грозными предостережениями, требованиями, рекомендациями от имени таких известных организаций, как UNIСEF, ВОЗ и т.д.

Опять-таки, злоумышленники пользуются актуальностью темы борьбы с коронавирусом, предлагают те или иные средства, внедряют в сообщения фишинговой ссылки, по которым нужно, допустим, работодателю перейти, чтобы зарегистрироваться на сайте противодействия коронавирусу. Те данные, которые вы видите на слайде, впечатляют. Эти цифры получены с помощью системы «Квибрум», которая осуществляет мониторинг и анализ контента и вэб-сайтов в первую очередь социальных сетей. Итак, еще до введения режима самоизоляции было обнаружено 4000 новых сайтов по теме Covid. И каждый 12-й из них – мошеннический, либо подозрительный. Было зафиксировано 441 сообщение о продаже тестов на covid-19 и соответствующих вакцин. При том что вакцины в мире пока не существует. А вот говорить о том, сколько сейчас таких сайтов и сколько сайтов с недостоверной информацией, предлагающих те или иные методы лечения, профилактики от коронавируса, очень сложно, невозможно их сосчитать.

Дополнительным фактором нервозности является то, что люди заперты в четырех стенах. Они вынуждены работать и учиться дома. Причем иногда количество необходимых для этого устройств ограничено.

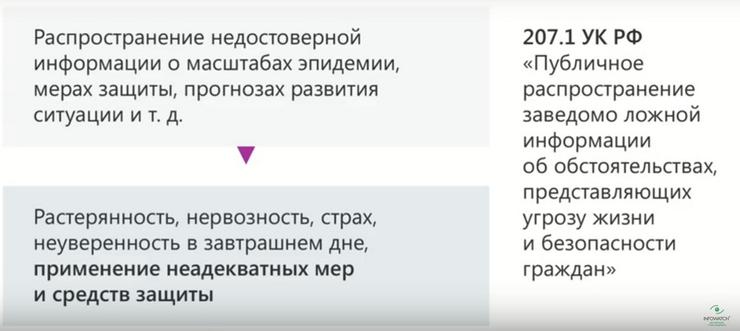

Например, члены семьи активно читают новости, сообщения в мессенджерах, направляют их друг другу. А сообщения по той же теме коронавируса. И далеко не всегда пользователи обдумывают, насколько эта информация корректна и адекватна действительности, тем не менее они пересылают ее. И в итоге срабатывает такой защитный механизм как «избавиться от страха», передав этот страх другому. Вроде бы в том, что вы поделились, нет ничего страшного, как-то самому стало полегче. А на самом деле, как раз это приводит к нарастанию нервозности, чем и пользуются злоумышленники. Потому что в таком состоянии человек менее критично относится к поступаемой информации, он в меньшей степени готов контролировать свои действия и соблюдать правила безопасности, в том числе правила цифровой гигиены.

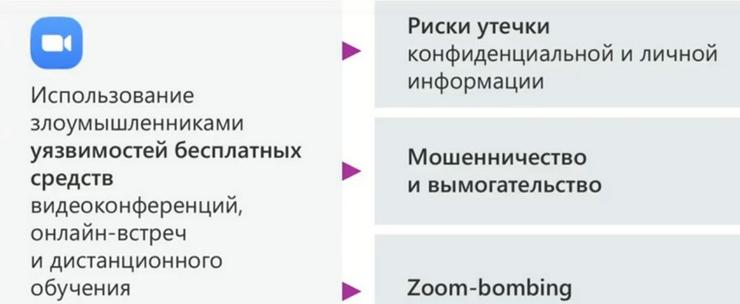

Также этот период стал периодом эксплуатации уязвимости сервисов. В одной статье было дано хорошее определение, что у каждого периода есть свои герои, и героем периода пандемии коронавируса является программа ZOOM.

Это приложение, о котором до пандемии знали очень немногие, а сейчас его активно используют при дистанционном обучении в вузах и при обучении в школах. Но при этом стало выявляться очень много уязвимостей у этого героя. Суть в том, что для присоединения к видеоконференции, в системе первое время было достаточно кода или ссылки. Т.е. подключился, перешел, и можешь начинать говорить. И только потом разработчики ввели функцию обязательного ввода пароля для доступа к конференции. Ну, естественно, куда направилась основная масса пользователей, туда же и направились тролли и хакеры. Кроме того, программа ZOOM оставляет постоянно включенным в системе своего агента, т. е. небольшую утилиту, которая следит за сетевыми подключениями и запускает ZOOM, если поступает звонок. Естественно, у злоумышленников возник большой соблазн взломать это приложение и использовать его для несанкционированного доступа к камере и к другим устройствам которые интегрированы в смартфон. Возникло две проблемы. Во-первых, этот агент имеет доступ к видеокамере, и во-вторых, агент не удаляется вместе с удалением основной программы. Т.е. групповые конференции по умолчанию никак не были защищены. А ссылки на них появлялись в даркнете. А тем более можно было подобрать номер конференции методом случайного подбора. Также участились случаи, когда торолли подключались к групповым конференциям и включали видео порнографического плана. Такие случаи произошли в Калужской и Саратовской областях. В первом случае это были учащиеся 4-го или 3-го класса, а в другом это были девятиклассники.

Тем не менее, до сих пор ZOOM продолжают активно использовать при дистанционном обучении, при организации видеоконференцсвязи. Кстати, многие пользователи пренебрегали даже имеющимися настройками безопасности. И, кроме того, компанию ZOOM Video Communications обвиняют в несанкционированном разглашении личной информации пользователей в социальной сети Facebook, через которую можно было подключиться к сервису. Кстати, из-за уязвимости системы некоторые акционеры подали на нее в суд, поскольку посчитали, что эти уязвимости системе безопасности были известны, хотя разработчики их оперативно устраняют.

Громкий скандал возник после того, как в сети в свободном доступе оказалось более 15000 видеозаписей различных конференций. Это были и переговоры, и виртуальные мастер-классы, и виртуальное обучение. И было очень много конфиденциальной информации, которую участники этих видеоконференций не хотели видеть в свободном доступе.

Помимо уязвимости сервисов особенно актуальны стали так называемые риски с доставкой на дом. Члены семьи, особенно дети, могут получить доступ к рабочему устройству или домашнему ПК в те моменты, когда сотрудник оставил устройство без присмотра. И очень распространенный риск – получение и передача сомнительного контента сотрудниками или членами их семей, участие в опасных для жизни и здоровья челленджах. Но при этом потребность чувствовать себя сопричастными обществу никуда не исчезает, и злоумышленники как раз этим пользуются, запуская неумные челленджи. Правда, это не всегда могут быть злоумышленники. Просто не все молодые люди, и не всегда в состоянии дать себе отчет в том, к каким последствиям могут привести запущенные ими челленджи. Вот такое состояние нервозности общества не всегда позволяет критично осмыслить наши действия и их последствия.

Сейчас очень много опасных челленджей, поэтому необходимо особое внимание уделить Интернет активности детей и подростков. Находясь постоянно дома и испытывая стресс, связанный с переходом на дистанционное обучение, они очень много времени проводят в сети Интернет. И поэтому легко могут стать жертвами необдуманных или целенаправленных действий, провоцирующих на получение острых ощущений.

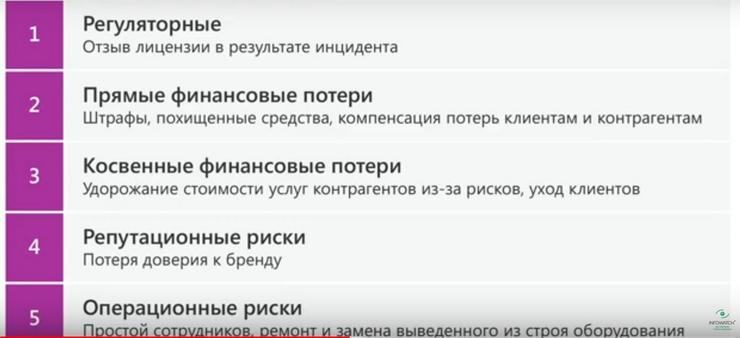

Какие риски для бизнеса? В первую очередь, это регуляторные риски, связанные с отзывом лицензий по результатам инцидента, прямые финансовые потери, штрафы, похищенные средства, компенсации потерь клиентам и контрагентам, косвенные финансовые потери, например, удорожание стоимости услуг контрагентов из-за рисков, уход клиентов, репутационные риски, такие, как потеря доверия к бренду и операционные риски, связанные с простоем сотрудников, ремонтом и заменой выведенного из строя оборудования. Ну вот пример того же ZOOM наглядно демонстрирует и прямые и косвенные финансовые потери, и репутационные риски. Когда выявились множественные уязвимости системы, и доверие к ним упало, некоторые акционеры подали в суд на компанию с требованием возмещения потраченных средств, связанных с потерей стоимости акций компании. Причем страдает не только бизнес, страдают и государственные структуры. 13 апреля была произведена массированная атака на сайт правительства Москвы Mos.ru. Сервис работал очень медленно, иногда не загружался и, понятно, что атака была связана с началом выдачи пропусков. Т.е. в первую очередь под угрозой оказываются облачные сервисы. С одной стороны те компании, которые ими активно пользовались, быстрее и с меньшими усилиями перевели сотрудников на удаленную работу. А с другой стороны, эти ресурсы подвергаются активным атакам злоумышленников. Сейчас перед хакерскими атаками и попытками получения учетных данных пользователей наиболее уязвимы именно вэб-ресурсы через фишинговые рассылки. Отмечается интересная тенденция. Если раньше по фишинговым ссылкам пользователи в основном перенаправлялись на поддельные сайты социальных сетей, банков, почтовых сервисов, то сейчас злоумышленники пытаются получить учетные данные для доступа к облачным сервисам. Это могут быть CRM-системы, системы дистанционного образования, бухгалтерские сервисы и т.д.

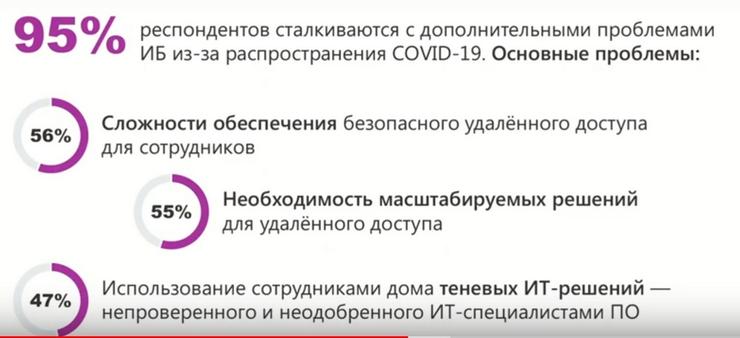

Как на эти риски реагирует отрасль? Обратите внимание на информацию со следующего слайда. 95% респондентов сталкиваются с дополнительными проблемами информационной безопасности из-за распространения короновируса covid-19.

Основные проблемы следующие. 56% отмечают сложность обеспечения безопасного удаленного доступа для сотрудников; 55% - необходимость масштабных решений для удаленного доступа и 47% - использование сотрудниками дома теневых IT-решений, непроверенного и не одобренного IT-специалистами программного обеспечения. Суть в том, что в ряде случаев сотрудники, столкнувшись с необходимостью решения рабочих задач со своих личных устройств, стали решать эти задачи, используя личные ресурсы и средства. При этом часто использовались общедоступные и незащищенные ресурсы, например, те же файлообменники, личная электронная почта, соцсети, средства видео- и конференцсвязи. При этом сотрудники далеко не всегда уделяют должное внимание обеспечению безопасности. Например, элементарно установить пароль на доступ к папке на виртуальном жестком диске.

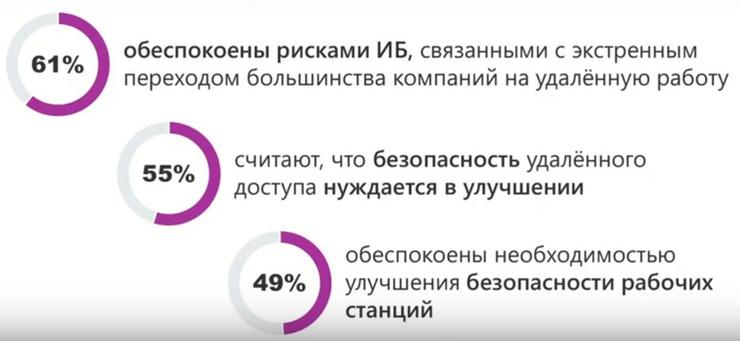

61% обеспокоены рисками информационной безопасности, связанными с экстренным переходом большинства компаний на удаленную работу; 55% считают, что безопасность удаленного доступа нуждается в улучшении и 49% обеспокоены необходимостью улучшения безопасности рабочих станций. Проблема в том, что, когда сотрудник использует для работы личное устройство, даже если на нем все грамотно настроено и защищено, далеко не факт, что на этом устройстве уже не оказалось вредоносного ПО, того же вируса, или шпионского ПО для слежки за пользователем или доступа к его данным. И если такое вредоносное ПО есть, а сотрудник об этом не знает, то с его устройства оно может проникнуть в корпоративную сеть. Причем, это не обязательно заражение. Это может быть и утечка корпоративной информации, о которой сотрудник даже не подозревает. Конечно, эпидемия пройдет, но удаленка будет иметь последствия и послужит серьезным толчком для развития средств и технологий обеспечения безопасной удаленной работы.

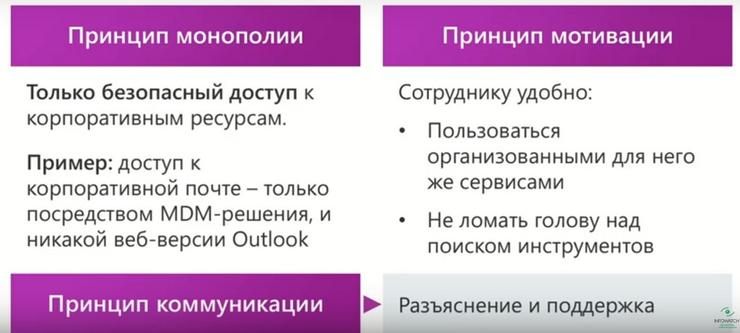

А что же можно делать сейчас? Конечно, не паниковать и следовать плану. И здесь очень может помочь внедрение решения, основанного на концепции защищенной витрины. Концепция основана на двух принципах. Принципе монополии и принципе мотивации.

Принцип монополии означает только безопасный доступ к корпоративным ресурсам. Например, доступ к корпоративной почте только посредством MDM-решений и никакой вэб-версии Outlook. Принцип мотивации заключается в том, что сотруднику удобно пользоваться организованными для него уже сервисами и не ломать голову над поиском документов. Конечно, необходима коммуникация, т.е. разъяснение и поддержка процесса работы с соответствующими программными решениями. Идея концепции защищенной витрины заключается в том, чтобы использовать личные мобильные устройства сотрудников для безопасного и контролируемого доступа к информационным ресурсам компании. Но при этом корпоративные данные, работа с которыми происходит через смартфон или планшет, невозможно сохранить во внутренней памяти устройства. В то же время, личная информация пользователя недоступна для соответствующего приложения. Т.е. это как раз то, что нужно в условиях дистанционной удаленной работы.

На данный момент концепция защищенной витрины - это уникальное решение, которое предложено российскими компаниями-разработчиками InfoWach, «ИнфоТеКС» и «МобилитиЛаб». Решение заключается в том, что Works Pad от компании «МобилитиЛаб» обеспечивает единое мобильное рабочее пространство для сотрудников организации с безопасным и контролируемым доступом к корпоративным ресурсам. Продукт VipNet от компании «ИнфоТеКС» обеспечивает защиту каналов связей и средств шифрования данных на основе российских алгоритмов в соответствии с требованиями регуляторов. И система для предотвращения утечек конфиденциальной информации и защиты организации от внутренних угроз InfoWach Trafic Monitor осуществляет оперативный мониторинг, анализ и контроль используемых на мобильном устройстве корпоративных документов и электронной почты. Естественно, что такой программный комплекс может быть установлен на личное устройство сотрудника только с его разрешения. Конечно, здесь возникают определенные юридические моменты, связанные с согласием и с подписанием соответствующих документов. Это с одной стороны, а с другой стороны, сотрудники сами часто высказывают пожелания об организации доступа к корпоративным ресурсам с личных мобильных устройств. И уже сейчас это можно сделать на устройствах под управлением операционных систем iOS и Android. В перспективе работа в этом направлении будет продолжена, и реализована на ПК под управлением Linux и Windows.